Agentforce 情報漏洩防止ガバナンス実装ガイド 2026:権限・監査ログ設計・ベストプラクティス

Agentforceの活用を考えている決裁者・担当者向け。情報漏洩を防ぎ、セキュアな運用を実現するための権限管理、監査ログの設計、そして堅牢なガバナンス実装のベストプラクティスを詳解。

目次 クリックで開く

Agentforce導入企業の必読!情報漏洩を防ぐ権限・監査ログ設計とガバナンス実装

Agentforceの活用を考えている決裁者・担当者向け。情報漏洩を防ぎ、セキュアな運用を実現するための権限管理、監査ログの設計、そして堅牢なガバナンス実装のベストプラクティスを詳解。

Agentforceとは?AIエージェントが変革するビジネスの可能性

AIエージェント「Agentforce」の基本機能と特徴

近年、ビジネスにおけるAIの活用は急速に進んでいますが、特に注目されているのがSalesforceが提供するAIエージェントプラットフォーム「Agentforce」です。Agentforceは、Salesforceの強力なCRM(顧客関係管理)基盤と生成AI技術を組み合わせることで、企業の様々な業務プロセスを自律的に自動化・最適化する能力を持っています。

Agentforceの核心は、単なる自動化ツールではなく、状況を判断し、学習し、最適なアクションを実行する「自律型AIエージェント」である点です。Salesforceの膨大な顧客データや業務データを活用し、自然言語処理(NLP)によってユーザーの意図を理解し、複雑なタスクを段階的に実行します。これにより、従業員は定型業務から解放され、より戦略的で価値の高い業務に集中できます。

Agentforceの構築は、ローコードおよびプロコードの両方に対応しています。これにより、開発スキルを持つエンジニアだけでなく、業務部門の担当者もGUIベースのツールを使ってAIエージェントを設計・テスト・監視することが可能です。Salesforceの既存環境とのシームレスな統合も大きな特徴であり、Sales Cloud、Service Cloud、Marketing Cloudなど、Salesforceエコシステム全体での活用が期待されます(出典:Salesforce公式ウェブサイト)。

具体的な機能としては、以下のような点が挙げられます。

- 自然言語処理(NLP)能力: 顧客からの問い合わせや社内チャット、メールの内容を理解し、適切な対応を生成します。

- 自動ワークフロー実行: 特定のトリガーに基づいて、Salesforce内のデータ更新、タスク作成、メール送信などの一連の業務プロセスを自動で実行します。

- データ分析と洞察: 収集したデータを分析し、傾向やパターンを特定することで、ビジネス上の意思決定を支援する洞察を提供します。

- パーソナライゼーション: 顧客の過去の行動や属性に基づき、最適な情報提供やサービス提案を個別に行います。

- 他システム連携: Salesforceだけでなく、他の基幹システムや外部サービスとも連携し、より広範な業務をカバーします。

これらの機能により、Agentforceは単一の業務だけでなく、部門横断的なプロセス全体を変革する可能性を秘めています。

| Agentforceの主要機能 | 期待される効果 | 具体的な活用例 |

|---|---|---|

| 自然言語処理(NLP) | 顧客意図の正確な把握、コミュニケーション効率向上 | 問い合わせ内容の自動分類、要約、返信文案の自動生成 |

| 自律的なワークフロー実行 | 定型業務の自動化、ヒューマンエラー削減 | リード情報の自動更新、商談ステージの変更、承認プロセスの自動化 |

| データ分析・洞察提供 | データに基づいた意思決定、戦略立案の支援 | 顧客セグメンテーションの提案、営業成績予測、キャンペーン効果分析 |

| パーソナライゼーション | 顧客体験の向上、エンゲージメント強化 | 個別の製品推奨、パーソナライズされたメールコンテンツ作成 |

| Salesforceエコシステム連携 | 既存システムとのシームレスな統合、データの一元管理 | Sales Cloud、Service Cloud、Marketing Cloud間のデータ連携とプロセス自動化 |

Agentforceが解決するビジネス課題と具体的なユースケース

多くの企業が直面している課題として、業務の非効率性、顧客対応の属人化、データ活用の遅れなどが挙げられます。Agentforceは、これらの課題に対し、革新的なアプローチで解決策を提供します。

解決する主なビジネス課題:

- 業務の非効率性: 繰り返し発生する定型業務やデータ入力、レポート作成に多くの時間が費やされ、従業員の生産性が低下している。

- 顧客対応の属人化・品質ばらつき: 顧客からの問い合わせ対応が担当者によって異なり、サービス品質にばらつきが生じる。専門知識を持つ担当者への負荷が集中する。

- データ活用の遅れ: 膨大な顧客データが蓄積されているにもかかわらず、その分析や活用が追いつかず、ビジネスチャンスを逃している。

- 営業活動の非効率性: 商談準備やリード育成に時間がかかり、営業担当者が顧客との対話に十分な時間を割けていない。

- 迅速な意思決定の困難さ: 必要な情報が分散しており、経営層やマネージャーが迅速に意思決定を行うためのデータ収集・分析に時間がかかる。

これらの課題に対し、Agentforceは以下のような具体的なユースケースでその真価を発揮します(出典:日立ソリューションズ「Agentforceの特徴や機能」、Salesforce公式ウェブサイト)。

- 営業活動の効率化:

- リードスコアリングと育成: 過去のデータに基づき、有望なリードを自動でスコアリングし、パーソナライズされた情報提供や次のアクションを提案します。

- 商談準備の自動化: 顧客の業界情報、過去の購買履歴、競合情報などをSalesforce内から自動で収集・整理し、営業担当者向けの提案資料の骨子を作成します。

- タスクとフォローアップの自動生成: 商談の進捗に応じて、次の行動(メール送信、電話、ミーティング設定など)を自動で提案・実行します。

- カスタマーサービスの革新:

- 問い合わせの自動対応とルーティング: 顧客からの問い合わせ内容をAIが解析し、FAQやナレッジベースから自動で回答を生成。複雑な問い合わせは適切な担当者にルーティングします。

- チケット管理の自動化: 問い合わせ内容から緊急度や重要度を判断し、自動でチケットを作成・更新し、進捗管理をサポートします。

- プロアクティブなサポート: 顧客の利用状況や製品の異常検知から、問題が発生する前に解決策を提示します。

- マーケティング施策の最適化:

- パーソナライズされたキャンペーン: 顧客の行動履歴や属性に基づき、最適な製品やサービスを推奨するパーソナライズされたキャンペーンを自動で実行します。

- 顧客セグメンテーションの自動化: 顧客データを分析し、効果的なセグメントを自動で作成し、ターゲットに合わせたメッセージングを可能にします。

- バックオフィス業務の効率化:

- データ入力とレポート作成の自動化: 契約書や請求書からのデータ抽出、Salesforceへの入力、月次レポートの自動生成など。

- 承認プロセスの効率化: 申請内容を解析し、適切な承認者に自動で通知・ルーティングし、承認を促進します。

これらのユースケースを通じて、Agentforceは貴社の業務を飛躍的に効率化し、顧客満足度の向上、ひいては売上向上に貢献することが期待されます。

| ユースケース領域 | 具体的な活用例 | 解決する課題 |

|---|---|---|

| 営業 | 有望リードの自動スコアリング、商談資料の自動生成、次のアクション提案 | リード育成の非効率性、商談準備の時間浪費、営業担当者の負荷 |

| カスタマーサービス | 問い合わせの自動回答、チケットの自動分類・ルーティング、ナレッジベース検索支援 | 顧客対応の属人化、対応遅延、オペレーターの負荷増大 |

| マーケティング | パーソナライズされたキャンペーンメールの自動作成、顧客セグメントの自動抽出 | ターゲット選定の非効率性、顧客エンゲージメントの低下 |

| バックオフィス | 契約書からのデータ抽出・入力、月次レポートの自動作成、承認ワークフローの自動化 | 定型業務の繰り返し、ヒューマンエラー、業務処理の遅延 |

Agentforce導入のメリットと注意点

Agentforceを導入することで、貴社は多くのメリットを享受できる一方で、いくつかの注意点も考慮する必要があります。これらを理解し、適切な戦略を立てることが成功の鍵となります。

Agentforce導入の主なメリット

- 生産性の劇的な向上: 定型業務や繰り返し作業をAIエージェントが肩代わりすることで、従業員はより創造的で戦略的な業務に集中できます。これにより、個人の生産性だけでなく、組織全体の生産性も向上します。

- 顧客体験(CX)の向上: 24時間365日の迅速な対応、パーソナライズされた情報提供、プロアクティブなサポートにより、顧客満足度とロイヤルティが向上します。

- コスト削減: 業務の自動化により、人件費や運用コストの削減が期待できます。特に、カスタマーサービスにおける問い合わせ対応の自動化は、大きなコストメリットをもたらす可能性があります。

- データ活用の促進: Salesforceに蓄積された膨大なデータをAIが解析し、これまで見過ごされていたビジネスインサイトを発見します。これにより、データに基づいた迅速かつ正確な意思決定が可能になります。

- スケーラビリティと柔軟性: クラウドベースのプラットフォームであるため、ビジネス規模の拡大に合わせて柔軟に拡張できます。また、新しい業務プロセスへの適用も比較的容易です。

- 従業員エンゲージメントの向上: 退屈な定型業務から解放されることで、従業員のモチベーションやエンゲージメントが向上し、離職率の低下にもつながります。

Agentforce導入時の注意点

一方で、Agentforceの導入は、計画的なアプローチが不可欠です。

- 導入前の業務プロセス分析: AIエージェントに任せる業務範囲を明確にし、現状の業務プロセスを徹底的に分析・可視化することが成功の鍵です。非効率なプロセスをそのままAI化すると、期待する効果が得られない可能性があります。

- データ品質の確保: AgentforceはSalesforce内のデータを基に学習・実行するため、データの正確性、一貫性、完全性が極めて重要です。不正確なデータは、AIの誤った判断や不適切なアクションにつながります。

- 権限設計とガバナンスの重要性: AIエージェントがアクセスできるデータや実行できるアクションについて、厳格な権限設計と監査ログの仕組みを構築することが不可欠です。情報漏洩や不正利用のリスクを最小限に抑えるためのガバナンス体制が求められます。

- 継続的な最適化と監視: AIエージェントは導入して終わりではありません。パフォーマンスを継続的に監視し、必要に応じて設定や学習モデルを最適化していく必要があります。ビジネス環境の変化に合わせて柔軟に対応する体制が必要です。

- 倫理的配慮と説明責任: AIが意思決定や顧客対応を行う際、そのプロセスが透明であり、倫理的な問題が生じないように配慮することが求められます。AIの判断に対する説明責任をどのように果たすかも重要な検討事項です。

- 従業員への影響とチェンジマネジメント: AI導入は従業員の役割や働き方に変化をもたらします。従業員の不安を解消し、AIとの協働を促進するためのトレーニングやコミュニケーションが重要です。

これらのメリットを最大化し、注意点を適切に管理するためには、専門的な知見と経験に基づいた導入支援が不可欠です。特に、権限・監査ログ設計といったガバナンスの実装は、情報漏洩リスクを回避し、信頼性の高いAI運用を実現する上で極めて重要な要素となります。

| 項目 | メリット | 注意点(リスクと対策) |

|---|---|---|

| 生産性・効率性 | 定型業務からの解放、従業員の高付加価値業務への集中 | 導入前の業務分析不足、非効率プロセスのAI化 |

| 顧客体験(CX) | 迅速・パーソナルな対応、顧客満足度・ロイヤルティ向上 | AIの誤った判断、顧客データ品質の低さ |

| コスト | 人件費・運用コストの削減 | 導入コスト、継続的な最適化・運用コスト |

| データ活用 | データに基づいた意思決定、新たなビジネスインサイト獲得 | データ品質の不足、AIのバイアス問題 |

| ガバナンス | セキュリティ・コンプライアンス強化(適切に設計された場合) | 不適切な権限設計による情報漏洩リスク、監査ログの不備 |

| 人材・組織 | 従業員エンゲージメント向上、新たなスキル習得機会 | 従業員の不安・抵抗、チェンジマネジメントの不足 |

Agentforce導入前に知るべき情報セキュリティとガバナンスの重要性

AIエージェントの導入は、業務効率化や顧客体験向上に大きな可能性を秘めていますが、その一方で、情報セキュリティとガバナンスに対する徹底した配慮が不可欠です。特にAgentforceのように、Salesforce上の膨大な顧客データや企業機密情報にアクセスし、処理する可能性のあるシステムでは、情報漏洩や不正利用のリスクが常に伴います。適切なガバナンス設計がなければ、期待されるメリットを享受するどころか、甚大なビジネスリスクに直面する可能性があります。

AIエージェントが扱うデータのリスク:機密情報・個人情報保護の観点

AgentforceのようなAIエージェントは、営業活動の自動化、顧客サポート、マーケティング分析など、多岐にわたる業務で活用されます。その過程で、以下のような種類のデータを扱うことが想定されます。

- 顧客情報:氏名、連絡先、メールアドレス、購買履歴、問い合わせ履歴、Webサイト閲覧履歴など。

- 企業内部情報:営業戦略、製品開発計画、財務データ、従業員情報、契約情報、サプライヤー情報など。

- 業務関連データ:プロジェクト進捗、タスク管理、レポート、社内コミュニケーション履歴など。

これらのデータは、その性質上、高い機密性や個人情報保護の観点から厳重な管理が求められます。AIエージェントがこれらのデータにアクセスし、処理する際には、以下のようなリスクが常に存在します。

- 情報漏洩:AIエージェントの誤動作、設定ミス、またはセキュリティ脆弱性を突かれて、機密情報や個人情報が外部に流出する。

- 不正アクセス・誤用:不適切な権限設定により、AIエージェントが本来アクセスすべきでないデータにアクセスしたり、そのデータを不適切な目的で利用したりする。

- データ改ざん・破壊:AIエージェントのバグや悪意のある攻撃により、データが不正に書き換えられたり、失われたりする。

- プライバシー侵害:個人を特定できる情報(PII)が不適切に扱われ、個人のプライバシー権が侵害される。

- 推論データの悪用:AIが学習データから生成した推論結果が、差別的な判断や不適切な情報提供につながる。

これらのリスクを最小限に抑えるためには、AIエージェントが扱うデータの種類を明確にし、その機密性レベルに応じた適切なセキュリティ対策(暗号化、アクセス制御、匿名化・仮名化など)を講じることが不可欠です。例えば、特に機密性の高いデータについては、AIエージェントに直接学習させず、匿名化されたデータセットのみを利用するといった配慮が求められます。

| データの種類 | 具体例 | 主なリスク | 対策の方向性 |

|---|---|---|---|

| 顧客個人情報 | 氏名、住所、連絡先、購買履歴 | プライバシー侵害、情報漏洩、不正利用 | 匿名化・仮名化、同意取得、アクセス制御、利用目的の限定 |

| 企業機密情報 | 営業戦略、開発計画、財務データ | 競合への漏洩、ビジネス上の損失 | 厳格なアクセス権限、データ暗号化、利用範囲の制限 |

| センシティブデータ | 健康情報、信用情報、人種、思想 | 差別、重大なプライバシー侵害、法的違反 | AI学習からの除外、特別な法的要件遵守、厳重な管理 |

| 業務データ | プロジェクト進捗、タスク、レポート | 業務停滞、誤情報による意思決定ミス | データ正確性の確保、バージョン管理、利用者の監視 |

法規制(GDPR、個人情報保護法など)とコンプライアンス要件

AIエージェントが個人情報や機密情報を扱う以上、貴社は国内外の様々な法規制や業界基準に準拠する必要があります。これらの規制は、データの収集、利用、保管、共有、廃棄に至るまで、広範な要件を定めており、コンプライアンス違反は多額の罰金、事業活動の停止、ブランドイメージの失墜といった深刻な結果を招く可能性があります。

主要な法規制としては、以下のようなものがあります。

- EU一般データ保護規則(GDPR):欧州経済領域(EEA)内の個人データを保護するための包括的な法律です。同意取得、データ主体権(アクセス権、消去権など)、データ保護影響評価(DPIA)の実施、データ侵害通知などが義務付けられています。違反した場合、最大で全世界年間売上高の4%または2,000万ユーロのいずれか高い方の罰金が科される可能性があります(出典:European Commission)。

- 日本の個人情報保護法:2022年4月に施行された改正法により、企業の責務が強化されました。個人情報の利用目的の明確化、安全管理措置の義務、データ漏洩時の報告義務、個人情報保護委員会の監督強化などが含まれます。AIによる個人情報利用についても、適切な対応が求められます。

- カリフォルニア州消費者プライバシー法(CCPA/CPRA):米国における主要な個人情報保護法で、消費者の個人情報に対する権利を保障し、企業の情報取扱いに透明性を求めています。違反した場合、1件あたり最大7,500ドルの民事罰、データ侵害1件あたり最大750ドルの法定損害賠償が科される可能性があります(出典:Office of the Attorney General, State of California)。

- 特定業界の規制:医療分野ではHIPAA(米国医療保険の携行性と説明責任に関する法律)、金融分野ではPCI DSS(Payment Card Industry Data Security Standard)など、業界特有の厳しいデータ保護基準が存在します。

Agentforceを導入する際には、これらの法規制が求めるコンプライアンス要件を事前に詳細に評価し、システム設計と運用プロセスに組み込む必要があります。具体的には、AIエージェントがどのような個人データにアクセスし、どのように処理するかを記録し、透明性を確保すること、データ主体からの要求に対応できるメカニズムを構築すること、そして定期的な監査と評価を通じてコンプライアンス体制を維持することが求められます。

| 法規制 | 適用範囲(主な対象) | Agentforce導入における主要な要件と考慮事項 | 違反時の主な罰則 |

|---|---|---|---|

| GDPR | EU/EEA居住者の個人データ |

|

全世界年間売上高の最大4%または2,000万ユーロのいずれか高い方(出典:European Commission) |

| 日本の個人情報保護法 | 日本国内の個人データ |

|

法人に対し最大1億円の罰金、行為者に対し最大1年以下の懲役または100万円以下の罰金(出典:個人情報保護委員会) |

| CCPA/CPRA | カリフォルニア州居住者の個人データ |

|

1件あたり最大7,500ドルの民事罰、データ侵害1件あたり最大750ドルの法定損害賠償(出典:Office of the Attorney General, State of California) |

ガバナンス不在が招く情報漏洩とビジネスリスク

AIエージェントの導入において、情報セキュリティ対策と並んで極めて重要なのが「ガバナンス」の確立です。ガバナンスとは、AIエージェントの利用に関する方針、プロセス、責任体制を明確にし、その運用を監督する仕組み全体を指します。このガバナンスが不在、または不十分である場合、貴社は以下のような深刻な情報漏洩リスクとビジネスリスクに直面する可能性があります。

- 制御不能な情報拡散:AIエージェントが誤って機密情報を外部の顧客や競合他社に提供したり、社内の不適切な部署に流布したりするリスクがあります。例えば、顧客サポートAIが別顧客の個人情報を誤って回答に含めてしまう、営業支援AIが未公開の製品情報を外部に漏洩するといった事態です。

- 誤情報による損害:AIエージェントが生成する情報が不正確(ハルシネーション)であったり、偏見を含んでいたりする場合、それがビジネス上の意思決定や顧客対応に用いられることで、損害賠償、顧客からの信頼失墜、ブランド価値の毀損につながります。

- 不正利用と悪用:適切な監視体制やアクセス制御がない場合、悪意のある内部関係者や外部攻撃者がAIエージェントを悪用し、特定の情報を引き出したり、不正な操作を行ったりする可能性があります。

- コンプライアンス違反と法的責任:上述の法規制に準拠しない運用が露呈した場合、多額の罰金だけでなく、行政指導、訴訟リスク、事業免許の剥奪といった法的責任を問われる可能性があります。

- 運用コストの増大:問題が発生した際、ガバナンスが確立されていないと、原因究明、インシデント対応、復旧作業に多大な時間とリソースを要し、予期せぬ運用コストが急増します。

- 経営層の責任問題:重大な情報漏洩やコンプライアンス違反は、経営層の監督責任が問われる事態に発展し、企業価値の毀損だけでなく、役員の信頼失墜や辞任にまで及ぶ可能性があります。

このようなリスクを回避するためには、Agentforce導入の企画段階から、AIエージェントの利用目的、アクセス権限、データフロー、セキュリティ対策、緊急時の対応プロトコルなどを明確に定義し、組織全体で共有するガバナンス体制を構築することが不可欠です。私たちは、貴社がAIエージェントを安全かつ効果的に活用できるよう、リスク評価からポリシー策定、監視体制の構築まで、一貫した支援を提供しています。

Agentforceにおける権限管理の基礎と実践

Agentforceは、Salesforceの強力なAIエージェントプラットフォームとして、さまざまな業務プロセスを自動化し、効率を向上させます。しかし、その強力な機能ゆえに、適切な権限管理が不可欠です。不適切な権限設定は、情報漏洩や不正アクセス、コンプライアンス違反といった重大なリスクを招く可能性があります。本セクションでは、Agentforceを安全かつ効果的に運用するための権限管理の基礎と実践について詳しく解説します。

ユーザーとロールの設計:最小権限の原則

Agentforceの権限管理において最も重要な原則の一つが「最小権限の原則(Principle of Least Privilege)」です。これは、ユーザーやシステムには、その職務を遂行するために必要最小限のアクセス権限のみを付与するという考え方です。この原則を徹底することで、万が一アカウントが侵害された場合でも、被害範囲を最小限に抑え、情報漏洩のリスクを大幅に低減できます。

貴社がAgentforceを導入する際、まずはSalesforceの標準機能であるプロファイルと権限セットを活用し、ユーザーの職務に応じたロールを設計することから始めます。例えば、エージェントの開発者、テスト担当者、運用管理者、そしてエージェントの実行のみを行う一般ユーザーなど、それぞれの役割に必要な権限を明確に定義します。

- エージェント開発者: Agentforceのエージェント定義、アクション、データソースへのフルアクセス。ただし、本番環境でのデータ更新・削除権限は制限します。

- エージェント運用管理者: エージェントの実行監視、停止、再開、ログの閲覧。エージェント定義の変更権限は制限するか、承認プロセスを必須とします。

- 一般ユーザー(エージェント実行者): 割り当てられたエージェントの実行権限のみ。エージェント定義へのアクセスは不要です。

この設計アプローチにより、各ユーザーが必要な作業のみを行えるようになり、意図しない設定変更やデータアクセスを防ぎます。Salesforceのプロファイルで基本的な権限を付与し、さらに特定のAgentforce関連機能へのアクセスは権限セットで細かく制御するのが一般的なプラクティスです。私たちは、貴社の組織体制と業務内容を詳細にヒアリングし、最適なロールと権限の割り当てを支援します。

Agentforceのアクセス制御機能と設定方法

AgentforceはSalesforceプラットフォーム上で動作するため、Salesforceの堅牢なアクセス制御モデルを継承しつつ、Agentforce固有の機能に対するアクセス制御を提供します。主な設定ポイントは以下の通りです。

- Agentforceアプリケーションへのアクセス: Salesforceのプロファイルや権限セットを通じて、ユーザーがAgentforceアプリケーションにアクセスできるかどうかを制御します。

- エージェント定義へのアクセス: Agentforce Studio内でエージェントを作成、編集、削除するための権限です。これは開発者や管理者のみに付与すべきです。

- エージェントの実行権限: 特定のエージェントを実行できるユーザーまたはプロファイルを指定します。例えば、特定のエージェントは営業部門のユーザーのみが実行可能とするといった設定ができます。

- データソースへのアクセス: AgentforceエージェントがSalesforce内のデータや外部システムからデータを取得・更新する際に使用する認証情報や権限を管理します。これは非常に重要であり、エージェントがアクセスできるデータ範囲を厳しく制限する必要があります。

これらの設定は、Salesforceの「設定」メニューから、プロファイル、権限セット、またはAgentforce固有の設定画面を通じて行います。以下に、Agentforceのアクセス制御設定の主要ステップをまとめます。

| ステップ | 説明 | 設定場所(Salesforce) | 留意点 |

|---|---|---|---|

| 1. プロファイルの定義 | ユーザーの基本的な職務とアクセスレベルを定義します。 | 設定 > ユーザー > プロファイル | 標準プロファイルを複製し、最小限の権限にカスタマイズします。 |

| 2. 権限セットの作成 | Agentforce固有の機能(エージェント作成・実行など)へのアクセス権を付与します。 | 設定 > ユーザー > 権限セット | 「Agentforce」関連のシステム権限やオブジェクト権限を付与します。 |

| 3. ユーザーへの割り当て | 作成したプロファイルと権限セットを各ユーザーに割り当てます。 | 設定 > ユーザー > ユーザー | 一人ひとりのユーザーに必要最小限の権限が付与されているか確認します。 |

| 4. エージェント実行権限の設定 | 個々のAgentforceエージェントの実行を許可するユーザーやプロファイルを指定します。 | Agentforce Studio > エージェント設定 | 実行ユーザーの権限が、エージェントが操作するデータ範囲を超えないように注意します。 |

| 5. データソース権限の確認 | エージェントがアクセスするSalesforceオブジェクトや外部データソースへの権限を確認します。 | Salesforceオブジェクトの共有設定、外部システムの認証情報 | エージェントが使用する実行ユーザーの権限が、アクセスするデータに対して適切か確認します。 |

データアクセス権限とエージェントの実行権限

Agentforceエージェントは、貴社のSalesforceインスタンス内のデータにアクセスし、場合によっては外部システムとの連携を通じてデータを操作します。このため、エージェントがアクセスできるデータの範囲と、実行できるアクションの種類を厳格に管理することが極めて重要です。

エージェントの実行権限は、主にエージェントが実行される「ユーザーコンテキスト」によって決まります。Salesforceでは、エージェントを特定のユーザーとして実行させるか、システムコンテキストで実行させるかを選択できます。推奨されるのは、「特定のユーザーとして実行」させ、そのユーザーにはエージェントの処理に必要な最小限のデータアクセス権限のみを付与することです。例えば、顧客サポートエージェントが顧客情報を参照・更新する場合、そのエージェントの実行ユーザーには、顧客オブジェクトへの参照・更新権限のみを付与し、他の機密性の高いオブジェクトへのアクセスは制限します。

Salesforceの共有設定(組織の共有設定(OWD)、ロール階層、共有ルール、手動共有など)も、Agentforceエージェントのデータアクセスに影響を与えます。エージェントが実行されるユーザーの共有設定が、エージェントがアクセスできるレコードの範囲を決定するため、これらの設定も綿密に計画する必要があります。私たちは、貴社のデータモデルと共有設定を分析し、Agentforceエージェントが意図したデータにのみアクセスできるよう、最適な設計を支援します。

また、エージェントが外部システムと連携する場合、その外部システムへの認証情報も厳重に管理する必要があります。APIキーや認証トークンはSalesforceのセキュアなストレージに保管し、アクセス権限を最小限に制限します。これにより、エージェントが不正なデータにアクセスしたり、意図しない操作を実行したりするリスクを低減できます。

定期的な権限レビューと棚卸しの重要性

Agentforceの導入後も、権限管理は継続的なプロセスです。組織内の人事異動、職務変更、プロジェクトの終了、新しい機能の追加など、時間の経過とともにユーザーの役割や必要な権限は変化します。これに対応せず放置すると、不要な権限が累積し、「権限の肥大化」を招き、セキュリティリスクが増大します。

このため、定期的な権限レビューと棚卸しが不可欠です。私たちは、少なくとも四半期に一度、または半年に一度の頻度で、以下の項目をチェックすることを推奨しています。

- 不要なアカウントの削除・無効化: 退職者やプロジェクト終了者のAgentforceおよびSalesforceアカウントが適切に無効化されているか確認します。

- 職務変更に伴う権限の見直し: 異動したユーザーの権限が、新しい職務内容に合致しているか、旧職務に関連する不要な権限は削除されているか確認します。

- エージェント実行ユーザーの権限: 各Agentforceエージェントが実行されるユーザーの権限が、現在も必要最小限に保たれているか確認します。

- データソースアクセス権限: エージェントがアクセスするデータソースへの権限が適切か、過剰なアクセスがないか確認します。

- コンプライアンス要件への適合: 貴社の業界規制(例: 金融業界のGLBA、医療業界のHIPAAなど)や個人情報保護法(GDPR、日本の個人情報保護法など)に準拠した権限設定が維持されているか確認します。

Salesforceには、権限セットグループや権限セットの有効期限設定など、権限管理を効率化するための機能が提供されています。これらの機能を活用し、レビュープロセスを半自動化することも検討してください。私たちは、これらの継続的なガバナンス活動を通じて、Agentforceを常に安全な状態で運用し、情報漏洩リスクを最小限に抑えることができると確信しています。

Agentforceの監査ログで実現するトレーサビリティとリスク管理

AIエージェントプラットフォームであるAgentforceは、業務効率化と顧客満足度向上に貢献する一方で、機微なデータへのアクセスや自動的な処理実行が伴うため、厳格なガバナンスとリスク管理が不可欠です。特に、情報漏洩を防ぎ、システムの健全性を保つためには、監査ログの設計と運用が極めて重要な役割を果たします。

監査ログは、システム内で「誰が、いつ、何を、どのように」行ったかの記録であり、システムの透明性と説明責任を確保する基盤となります。これにより、不正アクセスや誤操作の早期発見、インシデント発生時の迅速な原因究明、そして法的・規制要件へのコンプライアンス証明が可能となります。

Agentforceで記録される監査ログの種類と内容

Agentforceでは、その性質上、多岐にわたる操作が監査ログとして記録されます。これらのログは、セキュリティ監視、トラブルシューティング、コンプライアンス監査の主要な情報源となります。貴社がAgentforceを導入する際には、どのような操作が記録され、どのような情報が含まれるかを理解し、適切なログ設計を行うことが重要です。

主な監査ログの種類と内容を以下の表にまとめました。

| ログの種類 | 記録される操作の例 | ログに含まれる主要情報 |

|---|---|---|

| ユーザーアクティビティログ | ログイン/ログアウト、パスワード変更、権限付与/剥奪、ユーザー作成/削除 | タイムスタンプ、ユーザーID、IPアドレス、操作タイプ、成功/失敗 |

| エージェント実行ログ | エージェントの実行開始/終了、タスクの成功/失敗、実行結果の概要 | タイムスタンプ、実行ユーザーID、エージェントID、実行ステータス、処理時間、関連データID |

| 設定変更ログ | エージェント定義の変更、データソース接続設定の変更、権限セットの変更、セキュリティポリシーの変更 | タイムスタンプ、変更ユーザーID、変更対象オブジェクトID、変更内容(変更前/変更後の値)、成功/失敗 |

| データアクセスログ | エージェントによる外部システム/データベースへのアクセス、データの読み取り/書き込み/削除 | タイムスタンプ、エージェントID、アクセス先システム/データソース、アクセスされたデータオブジェクト、操作タイプ、成功/失敗 |

| システムイベントログ | システムエラー、警告、パフォーマンス問題、外部システム連携エラー | タイムスタンプ、イベントレベル(情報、警告、エラー)、イベントメッセージ、関連コンポーネント |

これらのログは、Salesforceの標準機能であるEvent Monitoringや、カスタムイベントを通じて詳細な情報を取得することが可能です(出典:Salesforce『Event Monitoring Developer Guide』)。貴社のセキュリティポリシーやコンプライアンス要件に基づき、どの情報をどの粒度で記録するかを検討し、必要に応じてAgentforceのカスタムログ機能を活用することも有効です。

監査ログの収集・保管・分析のベストプラクティス

監査ログは「取得するだけ」では意味がありません。効果的なリスク管理には、適切な収集、安全な保管、そして継続的な分析が不可欠です。貴社がAgentforceの監査ログを最大限に活用するためのベストプラクティスを以下に示します。

監査ログ管理のベストプラクティス

- リアルタイム収集と集約: Agentforceから出力されるログを、可能な限りリアルタイムで集中ログ管理システム(SIEM: Security Information and Event Management)に集約することが推奨されます。これにより、複数のシステムにまたがるイベントを関連付けて分析し、より迅速に異常を検知できます。SalesforceはREST APIやEvent Monitoring機能を通じてログデータのエクスポートをサポートしています(出典:Salesforceヘルプ)。

- 長期保管と改ざん防止: 多くの業界規制では、監査ログの長期保管が義務付けられています。例えば、金融業界では数年間のログ保管が求められることがあります(出典:金融庁『金融分野におけるサイバーセキュリティ強化に向けた取組について』)。ログは暗号化し、アクセス制限を厳格に適用するとともに、ハッシュ化や電子署名によって改ざんされていないことを証明できる仕組みを導入することが重要です。

- 定期的なレビューと異常検知: ログは定期的にレビューし、不審なアクティビティがないか確認します。特に、以下のパターンに注目して異常検知ルールを設定することが効果的です。

- 特定のユーザーによる通常と異なる時間帯のアクセス

- 短時間でのログイン失敗の多発

- 特権ユーザーによる不審な設定変更やデータアクセス

- エージェントの実行頻度や処理量の異常な変化

近年では、AIや機械学習を活用してログデータから異常パターンを自動的に検知するソリューションも広く利用されています(出典:Gartner『Magic Quadrant for Security Information and Event Management』)。

- アクセス制御と権限分離: 監査ログ自体へのアクセスは厳格に制御し、必要な担当者のみに最小限の権限を付与すべきです。ログ管理者は、監査対象のシステム管理者とは異なるロールとして分離することが、内部不正のリスクを低減します。

不正アクセス・誤操作の検知とインシデント対応フロー

監査ログを効果的に活用することで、不正アクセスや誤操作を早期に検知し、被害を最小限に抑えるための迅速なインシデント対応が可能になります。

検知の仕組み

貴社が構築すべき検知の仕組みには、以下のようなものが挙げられます。

- 閾値ベースのアラート: 「〇分以内にログイン失敗が〇回発生」「特定のエージェントが1日に〇回以上失敗」といった閾値を設定し、超過時にアラートを生成します。

- パターンマッチング: 既知の攻撃パターン(例:ブルートフォースアタック、特定の脆弱性を狙った操作)に合致するログエントリを検知します。

- ベースライン分析と異常検知: 通常時のシステム挙動(アクセス頻度、エージェントの処理量、データアクセスパターンなど)をベースラインとして学習し、そこから逸脱する異常なアクティビティをAI/機械学習で検知します。

- 相関分析: 複数の異なるログソース(Agentforceログ、ネットワークログ、OSログなど)からのイベントを関連付け、単体では無害に見える複数のイベントが組み合わさることで重大な脅威となるパターンを特定します。

インシデント対応フロー

インシデント発生時の対応は、NIST(米国国立標準技術研究所)が提唱するガイドライン(出典:NIST SP 800-61『Computer Security Incident Handling Guide』)に沿ったフローを構築することが一般的です。

- 検知 (Detection): 監査ログ監視システムからのアラート、ユーザーからの報告などによりインシデントを認識します。

- 調査・分析 (Analysis): 発生したイベントの詳細なログを分析し、インシデントの性質、影響範囲、攻撃手法などを特定します。Agentforceのログは、この段階で「誰が、いつ、何を」行ったかの重要な証拠となります。

- 封じ込め (Containment): 被害の拡大を防ぐための措置を講じます。具体的には、不正アクセスされたアカウントのロック、影響を受けたエージェントの一時停止、ネットワークからの隔離、外部システムとの連携遮断などが含まれます。

- 根絶 (Eradication): 脅威の根本原因を取り除きます。例えば、脆弱性の修正、マルウェアの除去、不正に付与された権限の剥奪などです。

- 復旧 (Recovery): 影響を受けたシステムやデータを正常な状態に戻し、サービスを再開します。バックアップからの復元、設定の再適用などが行われます。

- 事後分析 (Post-Incident Activity): インシデントの原因と対応を詳細にレビューし、再発防止策を検討・実施します。このプロセスを通じて、セキュリティ体制の継続的な改善を図ります。

監査ログを活用したコンプライアンス証明

監査ログは、単なるセキュリティ対策だけでなく、法的・規制要件へのコンプライアンスを証明するための重要なエビデンスとなります。多くのデータ保護規制や業界標準において、システム内の操作履歴の記録と管理が義務付けられています。

- GDPR(一般データ保護規則): 個人データの処理に関する透明性と説明責任を要求します。Agentforceが個人データを扱う場合、誰が、いつ、どのようにデータにアクセスし、処理したかのログは、GDPRのコンプライアンス証明に不可欠です。

- HIPAA(医療保険の携行性と説明責任に関する法律): 医療情報の電子化に伴うプライバシーとセキュリティを規定します。医療機関でAgentforceを使用する場合、患者データへのアクセスログは厳格な管理が求められます。

- SOX法(サーベンス・オクスリー法): 企業の財務報告の信頼性を確保するための内部統制を強化します。財務データに関わるAgentforceの操作ログは、内部統制の有効性を示す証拠となります。

- 日本の個人情報保護法: 個人データの安全管理措置や漏洩時の報告義務などを定めています。Agentforceで個人情報を扱う場合、そのアクセス履歴や処理履歴は、適切な安全管理措置が講じられていることの証明や、万一の漏洩時の原因究明・報告に役立ちます。

監査ログは、内部監査や外部監査の際に、貴社のシステムが定められたポリシーや規制に準拠して運用されていることを客観的に示す証拠となります。例えば、某金融機関では、不正取引の早期発見と証拠保全のために、AIシステムを含む全システムで詳細な監査ログの取得が義務付けられています(出典:金融庁『金融分野におけるサイバーセキュリティ強化に向けた取組について』)。

監査ログを適切に管理・分析することで、貴社はデータガバナンスと説明責任を強化し、規制当局や顧客からの信頼を獲得できます。これは、Agentforceを安全かつ効果的に運用するための基盤となるでしょう。

情報漏洩を防ぐ!Agentforceのガバナンス実装ベストプラクティス

AgentforceのようなAIエージェントプラットフォームを導入する際、最も懸念される課題の一つが情報漏洩リスクです。AIが自律的に動作するからこそ、その行動を適切に制御し、機密情報を保護する強固なガバナンス体制が不可欠となります。ここでは、情報漏洩を未然に防ぎ、Agentforceの安全な運用を実現するためのベストプラクティスをご紹介します。

セキュリティポリシーと運用ルールの策定

Agentforceの導入にあたり、貴社の既存情報セキュリティポリシーをAIエージェントの利用に特化して見直し、具体的な運用ルールを策定することが最初のステップです。AIエージェントは、従来のシステムとは異なる特性を持つため、特有のリスクを考慮したポリシーが必要です。例えば、AIの誤学習による不正確な情報生成、プロンプトインジェクションによる意図しない情報開示、あるいは機微情報に対する不適切な処理などが挙げられます。

具体的には、以下の項目を盛り込んだポリシーとルールを明確に定義することが重要です。

| 項目 | チェックポイント | 詳細な運用ルール |

|---|---|---|

| アクセス制御 | 最小権限の原則が適用されているか | Agentforceが必要最低限のデータと機能にのみアクセスできるよう、ロールベースアクセス制御(RBAC)を徹底し、特定の業務に必要な権限のみを付与します。 |

| データ利用 | 機微情報へのアクセスが制限されているか | 個人情報、機密情報など特定のデータに対するAgentforceのアクセス・利用を制限するルールを明確にし、それ以外のデータへのアクセスを禁止します。 |

| プロンプトガイドライン | 不適切なプロンプト入力への対策があるか | AIエージェントに指示を出す際のプロンプト作成ガイドラインを策定します。機微情報を含むプロンプトの入力禁止、個人特定可能な情報の入力制限、プロンプトインジェクション対策などを明文化します。 |

| 監査ログ | 活動ログが記録・保管されているか | Agentforceの全操作、データアクセス、生成された応答内容などの監査ログを、法規制や貴社のコンプライアンス要件に基づき、適切な期間保管するルールを定めます。定期的なレビュー体制も構築します。 |

| インシデント対応 | 緊急時の対応フローが確立されているか | 情報漏洩やセキュリティインシデントが発生した場合の報告経路、初動対応、調査、復旧、再発防止策までの具体的な手順を定めます。 |

| モデルの変更管理 | AIモデルのバージョン管理と変更管理がされているか | AIモデルの更新やパラメータ変更がセキュリティに与える影響を評価し、承認プロセスを経て実施するルールを設けます。 |

| 従業員教育 | 利用者へのセキュリティ教育が実施されているか | Agentforceの安全な利用方法、ポリシー遵守、リスク認識に関する定期的な教育プログラムを実施します。 |

これらのポリシーとルールは、一度策定したら終わりではありません。Agentforceの利用状況やAI技術の進化に合わせて、定期的に見直し、更新していく柔軟な体制が求められます。

データマスキングと匿名化による情報保護

Agentforceが顧客データや企業秘密などの機微情報を扱う場合、データマスキングや匿名化の技術を適用することで、情報漏洩リスクを大幅に低減できます。これは、AIエージェントが学習するデータや、テスト環境で利用するデータから個人を特定できる情報や機密性の高い情報を事前に取り除く手法です。

主な手法としては、以下のようなものが挙げられます。

- 部分的な非表示(Redaction): クレジットカード番号の一部や社会保障番号など、特定の情報を「XXXX」のように置き換えて表示します。

- 仮名化(Pseudonymization): 個人を直接特定できる情報(氏名、メールアドレスなど)を、ランダムなIDやハッシュ値に置き換え、元の情報との紐付けを解除します。元の情報と紐付けるためのキーは厳重に管理されます。

- 汎化(Generalization): 特定の値をより広いカテゴリに置き換えます。例えば、具体的な生年月日を「1980年代生まれ」とする、特定の住所を「〇〇県」とするなどです。

- 差分プライバシー(Differential Privacy): データに意図的にノイズを加えて匿名性を高める手法です。個々のデータポイントが全体の統計に与える影響を最小限に抑えつつ、有用な分析を可能にします。

Salesforce環境でAgentforceを運用する場合、Salesforceの標準機能やAppExchangeで提供されるデータマスキングツールを活用することが可能です。例えば、カスタムオブジェクトの特定のフィールドに対してマスキングルールを適用したり、テストサンドボックス作成時に自動的にデータを匿名化する設定を行ったりできます。

これらの技術を導入することで、貴社は以下のようなメリットを享受できます。

- コンプライアンス遵守: GDPRやCCPAなどの個人情報保護規制、および業界固有の規制(例:医療分野のHIPAA)への準拠を強化できます。

- テスト環境の安全性向上: 開発者やテスト担当者が実データを扱うことなく、安全にAgentforceの機能開発やテストを行えるようになります。

- AIモデルのプライバシー保護: AIエージェントが学習するデータから個人情報が除去されるため、学習データに起因するプライバシー侵害のリスクを低減できます。

ただし、匿名化の度合いが高まるほど、データの有用性が低下するリスクもあります。貴社のビジネス要件とセキュリティ要件のバランスを考慮し、適切なマスキング・匿名化レベルを決定することが重要です。

AIエージェントの行動監視と異常検知

Agentforceが自律的に業務を遂行する上で、その行動を継続的に監視し、異常を検知する仕組みを構築することは、情報漏洩防止の要となります。AIエージェントの意図しない情報開示、誤った情報生成、あるいは悪意ある利用者のプロンプトインジェクションによる悪用などを早期に発見するためには、包括的な監視体制が不可欠です。

監視すべき主な項目は以下の通りです。

- アクセス履歴: Agentforceがいつ、どのデータにアクセスしたか。

- データ利用状況: どのような情報を取得し、どのように処理したか。

- プロンプトと応答内容: ユーザーからの指示(プロンプト)と、それに対するAgentforceの応答内容。特に機微情報が含まれていないか。

- 権限昇格の試み: 通常の権限を超えたアクションを試みた履歴。

- API呼び出し: 外部システム連携におけるAPI呼び出しのログ。

Salesforceでは、標準の監査ログ機能に加え、Event Monitoringなどの高度な監視ツールが提供されています。Event Monitoringは、Salesforce組織内のあらゆるユーザーアクティビティやAPIコール、レポート実行などを詳細に記録し、リアルタイムでの監視やレポート作成を可能にします。これを活用することで、Agentforceのアクティビティログを詳細に追跡し、特定のパターンや閾値を超えた場合にアラートを発する仕組みを構築できます。

異常検知の仕組みとしては、以下のようなアプローチが考えられます。

- 閾値ベースの検知: 特定のデータへのアクセス回数が異常に多い、特定の時間帯に不審な活動があるなど、事前に設定した閾値を超えた場合にアラートを発します。例えば、「特定の機密データへのアクセスが1時間で100回を超えた場合」といった具体的なルールを設定します。

- AIによるパターン認識: 過去の正常なAgentforceの行動パターンを学習させ、それとは異なる異常なパターン(例:通常はアクセスしないデータへのアクセス、不自然な応答生成)をAIが自動で検知します。

- キーワード検知: プロンプトや応答内容に、機微情報や禁止ワード(例:個人情報、社外秘)が含まれていないかをリアルタイムでスキャンします。

検知された異常は、セキュリティ担当者や運用担当者に即座に通知され、迅速な調査と対応が行われるようなインシデント対応フローを確立しておくことが重要です。これにより、情報漏洩のリスクを最小限に抑え、Agentforceの信頼性を維持できます。

従業員へのセキュリティ教育と意識向上

どんなに強固な技術的セキュリティ対策を講じても、最終的にシステムを操作するのは人間です。Agentforceの情報漏洩を防ぐ上で、従業員一人ひとりのセキュリティ意識の高さと適切な行動は不可欠です。AIエージェントの特性を理解し、安全に利用するための教育プログラムを定期的に実施することが重要です。

教育プログラムには、以下の内容を盛り込むべきです。

- Agentforceの機能と利用範囲の理解: AIエージェントが何を実行でき、何を実行できないのか、その限界とリスクを正確に伝えます。

- 適切なプロンプトの書き方: 機微情報を含まない、具体的かつ明確なプロンプトを作成するためのガイドラインを教育します。プロンプトインジェクションのリスクとその回避策についても説明します。

- 機微情報の取り扱いルール: 顧客情報、個人情報、企業秘密などの機微情報をAgentforceに扱わせる際の具体的な手順と、禁止されている行為を明確にします。

- 情報漏洩リスクの認識: 誤ったプロンプト入力や不適切なデータ利用がどのような情報漏洩につながるか、具体的な事例を交えて説明します。

- インシデント報告手順: 不審な挙動や情報漏洩の兆候を発見した場合の報告経路、連絡先、報告内容などを周知徹底します。

- セキュリティポリシーの遵守: 貴社が策定したAgentforceに関するセキュリティポリシーと運用ルールを理解させ、その遵守を徹底させます。

このような教育は一度きりではなく、Agentforceの機能更新時や新たな脅威が出現した際など、定期的に実施することが効果的です。また、座学だけでなく、シミュレーションやクイズ形式を取り入れることで、従業員の理解度と記憶定着を高めることができます。

業界調査によれば、情報漏洩の原因の多くがヒューマンエラーに起因するとされています(出典:Verizon Data Breach Investigations Report)。技術的な対策と並行して、従業員のセキュリティ意識向上に継続的に投資することが、Agentforceの安全な運用、ひいては貴社のビジネス全体の情報セキュリティを強化する上で不可欠です。私たちは、貴社の組織文化に合わせた効果的な教育プログラムの設計と実施を支援することで、情報漏洩リスクの低減に貢献します。

Agentforceの安全な運用を支える組織体制と継続的改善

Agentforceのような高度なAIエージェントプラットフォームを導入する際、技術的な設計だけでなく、それを支える組織体制と継続的な改善プロセスが不可欠です。情報漏洩リスクを最小限に抑え、ガバナンスを機能させるためには、明確な責任体制とPDCAサイクルに基づいた運用が求められます。

セキュリティ責任者の配置と役割

Agentforceの導入・運用において、情報セキュリティの責任者を明確に配置することは、ガバナンスを確立する上で最初のステップです。この責任者は、単にシステムの設定を確認するだけでなく、Agentforceが扱う情報の機密性、完全性、可用性を維持するための全体的な戦略を策定し、実行を監督する役割を担います。

具体的な役割としては、以下が挙げられます。

- セキュリティポリシーの策定と更新: Agentforceの利用範囲、データ取り扱いルール、アクセス権限付与基準など、具体的なポリシーを策定し、定期的に見直します。

- リスク評価と管理: Agentforceの導入・運用に伴う潜在的なセキュリティリスクを特定し、評価、対策を講じます。特にAIの誤判断や予期せぬ挙動による情報漏洩リスクに焦点を当てます。

- 監視と監査の計画・実施: Agentforceの利用状況、アクセスログ、監査ログが適切に記録され、定期的にレビューされる体制を構築します。

- 従業員教育の推進: Agentforceを利用する全従業員に対し、セキュリティ意識向上とポリシー遵守のための教育プログラムを計画・実施します。

- インシデント対応の指揮: セキュリティインシデント発生時に、初動対応から復旧、再発防止策の策定までを指揮・調整します。

- 関連部門との連携: IT部門、法務部門、事業部門と密接に連携し、セキュリティ対策の実効性を高めます。

この責任者は、情報セキュリティに関する深い知識に加え、Agentforceの機能とビジネスへの影響を理解している必要があります。組織内で独立した立場に置くことで、客観的な視点からセキュリティ対策を推進できるようになります。

定期的なセキュリティ監査と脆弱性診断

Agentforceの安全な運用を継続するためには、一度設定したら終わりではなく、定期的なセキュリティ監査と脆弱性診断が不可欠です。これにより、潜在的なリスクや設定の不備を早期に発見し、対処することが可能になります。

セキュリティ監査:

Agentforceの利用状況、権限設定、データアクセスログ、AIの応答履歴などを定期的にレビューし、設定されたセキュリティポリシーが遵守されているかを確認します。監査の対象は、Agentforce本体の設定だけでなく、連携するSaaSやオンプレミスシステム、さらには従業員の利用プロセスまで広範にわたるべきです。

監査は、内部監査チームが実施することもあれば、独立した第三者機関に依頼することもあります。第三者監査は、客観的な視点と専門知識による評価を得られるため、より信頼性の高い結果が期待できます。

脆弱性診断:

AgentforceはSaaSとして提供されるため、プラットフォーム自体の脆弱性管理はSalesforce側で行われますが、貴社がAgentforce上に構築したカスタムコンポーネント、Apexコード、連携アプリケーション、およびそれらをホストするインフラストラクチャには、脆弱性が存在する可能性があります。これらに対しては、定期的な脆弱性診断(ペネトレーションテスト、Webアプリケーション診断など)を実施し、既知の脆弱性や設定ミスに起因するセキュリティホールがないかを確認する必要があります。

これらの活動を計画的に実施することで、貴社のAgentforce環境が常に最新のセキュリティ要件を満たし、脅威から保護されている状態を維持できます。

| 項目 | セキュリティ監査 | 脆弱性診断 |

|---|---|---|

| 目的 | セキュリティポリシーや規制の遵守状況を確認し、運用上のリスクを特定する。 | システムやアプリケーションの潜在的な脆弱性を特定し、悪用される前に修正する。 |

| 対象 | システム設定、アクセスログ、運用プロセス、ポリシー遵守状況、組織体制など、広範なガバナンスと運用の側面。 | Webアプリケーション、API、ネットワークインフラ、カスタムコードなど、技術的な実装の弱点。 |

| 実施方法 | 文書レビュー、インタビュー、設定確認、ログ分析など。 | ツールを用いた自動スキャン、手動での侵入テスト(ペネトレーションテスト)、コードレビューなど。 |

| 頻度 | 年1回以上、またはシステム変更時、ポリシー改定時など。 | 年1回以上、または新規機能リリース時、大規模なシステム変更時など。 |

| 主な発見事項 | 権限過多、ポリシー不遵守、ログ監視の不備、運用プロセスの欠陥。 | SQLインジェクション、XSS、認証不備、設定ミス、ソフトウェアの既知の脆弱性。 |

インシデント発生時の対応計画(BCP/DRP)

どれほど強固なセキュリティ対策を講じても、インシデント発生のリスクをゼロにすることはできません。Agentforceを運用する上で、情報漏洩やシステム停止などのインシデントが発生した場合に備え、迅速かつ適切に対応するための計画(インシデントレスポンスプラン)を策定しておくことが極めて重要です。これは事業継続計画(BCP)や災害復旧計画(DRP)とも密接に連携します。

Agentforce特有のインシデントとしては、以下のようなものが考えられます。

- AIが意図しない機密情報を外部に漏洩した(例:顧客情報を含む応答を誤って公開チャネルで提供)。

- 不正アクセスにより、Agentforceのデータが改ざんされた、または不正に取得された。

- Agentforceに連携している外部システムが攻撃され、そこからAgentforceに影響が及んだ。

- AIの誤作動により、業務プロセスに大きな支障が生じた。

インシデント対応計画には、以下の要素を含めるべきです。

- インシデント検知と報告: 不審な活動や異常を検知する仕組み(監視ツール、ログ分析など)と、従業員がインシデントを報告する手順を明確化します。

- 対応チームの編成: セキュリティ責任者、IT担当者、法務担当者、広報担当者など、インシデント対応に必要なメンバーで構成されるチームを設置し、役割と責任を明確にします。

- 初動対応: インシデント発生時の緊急措置(システムの隔離、証拠保全、影響範囲の特定など)を定めます。

- 封じ込めと根絶: 脅威の拡大を防ぎ、根本原因を特定して排除する手順を確立します。

- 復旧: システムやデータを正常な状態に復旧させる手順を定めます。

- 事後分析と改善: インシデントの原因、対応プロセス、影響を詳細に分析し、再発防止策や対応計画の改善点を特定します。

- コミュニケーション計画: 顧客、監督官庁、メディアなど、外部への情報開示に関するガイドラインと手順を策定します。

これらの計画は、文書化するだけでなく、定期的にシミュレーション訓練を実施し、実効性を確認することが重要です。訓練を通じて、チームメンバーの役割理解を深め、対応手順の課題を洗い出し、計画を継続的に改善していく必要があります。

継続的な改善サイクル(PDCA)の確立

Agentforceを含む情報システムのセキュリティ対策は、一度実施すれば完了するものではありません。サイバー脅威は日々進化し、ビジネス環境やシステム構成も変化するため、継続的な改善が不可欠です。そこで、PDCA(Plan-Do-Check-Action)サイクルを確立し、セキュリティ対策を常に最適化していく体制を構築します。

- Plan(計画):

- Agentforceの利用状況やビジネス要件の変化に合わせて、セキュリティポリシーやガイドラインを見直します。

- 新たなリスクや脅威情報を収集し、リスクアセスメントを定期的に実施します。

- セキュリティ目標を設定し、具体的な対策計画を策定します。例えば、「Agentforceにおける特定データへのアクセス権限を3ヶ月以内に最小限に絞り込む」といった具体的な目標です。

- Do(実行):

- 策定した計画に基づき、Agentforceの設定変更、権限の見直し、セキュリティツールの導入など、具体的な対策を実施します。

- 従業員向けのセキュリティ教育やトレーニングを行います。

- インシデント対応計画の訓練を実施します。

- Check(評価):

- 定期的なセキュリティ監査や脆弱性診断を通じて、対策の効果を評価します。

- Agentforceの監査ログや監視ログを分析し、異常がないか、ポリシーが遵守されているかを確認します。

- 発生したセキュリティインシデントを詳細に分析し、対応の適切性や残された課題を評価します。

- Action(改善):

- 「Check」フェーズで明らかになった課題や改善点に基づき、セキュリティポリシー、システム設定、運用プロセスなどを是正・改善します。

- 新たな脅威や技術の進展に対応するため、対策を強化します。

- この改善結果を次の「Plan」フェーズにフィードバックし、サイクルを回し続けます。

このPDCAサイクルを組織全体で運用することで、Agentforceのセキュリティレベルを常に最新の状態に保ち、変化する脅威環境に対して迅速に適応できる、レジリエンスの高い運用体制を構築できます。私たちが支援した多くの企業でも、この継続的な改善アプローチが、長期的なセキュリティ維持において最も効果的であることが示されています。

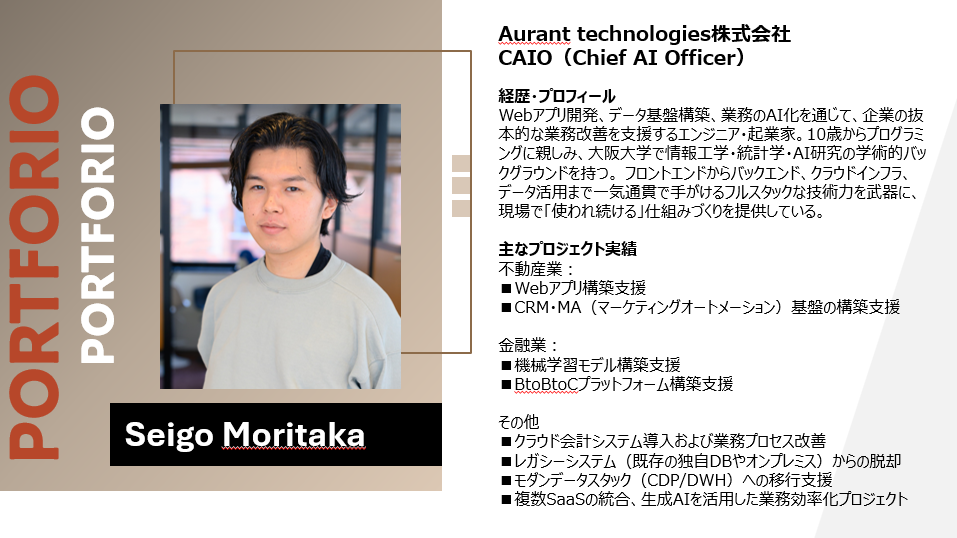

Aurant Technologiesが提案するAgentforceのセキュアな活用戦略

Agentforceの導入は、貴社の業務効率を劇的に向上させ、顧客体験を革新する大きな可能性を秘めています。しかし、その強力なAI機能とSalesforceデータへのアクセス能力は、同時に情報漏洩や不正利用のリスクも高める可能性があります。私たちAurant Technologiesは、この両面を深く理解し、貴社がAgentforceのポテンシャルを最大限に引き出しつつ、堅牢なセキュリティガバナンスを確立するための戦略的な支援を提供します。

貴社に合わせたAgentforceの権限・監査ログ設計支援

Agentforceを安全に運用するためには、貴社の具体的な業務プロセス、組織体制、そして取り扱うデータの機密性に応じた、きめ細やかな権限設計と監査ログの仕組みが不可欠です。私たちは、一般的なテンプレートの適用ではなく、貴社固有の要件を深く掘り下げ、最適な設計を共同で構築します。

具体的には、まず貴社の現状業務フロー、Agentforceがアクセスするデータ種別、各ユーザーがAgentforceを通じて実行する可能性のある操作を詳細に分析します。その上で、「最小権限の原則」に基づき、各ユーザーロールが必要最低限の機能とデータにのみアクセスできるよう、Salesforceのプロファイル、権限セット、共有設定とAgentforceの連携を考慮した設計を行います。

また、万が一のインシデント発生時やコンプライアンス監査に備え、誰が、いつ、どのAgentforceエージェントを使用し、どのようなデータにアクセスしたか、プロンプトの内容や生成された出力までを詳細に記録する監査ログの設計も重要です。私たちは、取得すべきログ項目、その保存期間、そして定期的なレビュー体制の構築までを一貫してサポートし、情報セキュリティポリシーへの適合を支援します。

| ステップ | 内容 | Aurant Technologiesの支援ポイント |

|---|---|---|

| 1. 現状分析とリスクアセスメント | 貴社の業務フロー、データ種別、既存Salesforce設定、Agentforceのユースケースを詳細に把握し、潜在的な情報漏洩リスクを特定します。 | AgentforceとSalesforceの連携を熟知したコンサルタントが、貴社固有のリスクプロファイルを明確化します。 |

| 2. ロールベースアクセス制御(RBAC)設計 | 職務に応じたAgentforceの利用範囲を定義し、ユーザーグループごとのアクセス権限(参照、実行、設定変更など)を策定します。 | 「最小権限の原則」に基づき、Salesforceの標準機能(プロファイル、権限セット)とAgentforceの連携を最適化します。 |

| 3. データアクセス制御設計 | AgentforceがアクセスするSalesforceオブジェクト、項目、レコードレベルでのアクセス権限を具体的に設計します。 | 機密データへのアクセスを厳格に制限し、データ共有設定や暗号化ポリシーとの整合性を確保します。 |

| 4. 監査ログ設計と監視体制構築 | 取得すべきログ項目(誰が、いつ、何を、どのように)、保存期間、ログレビュープロセス、異常検知アラートを設計します。 | コンプライアンス要件を満たし、Salesforce Shieldのイベントモニタリングや外部SIEMとの連携も視野に入れた、実用的なログ運用を提案します。 |

| 5. テストと検証 | 設計された権限と監査ログの仕組みが意図通りに機能するか、情報漏洩リスクがないかを徹底的にテストし検証します。 | シナリオベースのテストや権限昇格テストを通じて、設計の有効性と安全性を確認します。 |

| 6. 運用ガイドラインとトレーニング | 設計内容を文書化し、変更管理プロセス、定期的なレビュー手順、ユーザー向けトレーニングプログラムを構築します。 | 貴社の運用担当者とユーザーが、安全かつ効果的にAgentforceを活用できるよう、実践的なサポートを提供します。 |

DX推進とセキュリティガバナンスの両立支援(kintone, BI, 会計DXなど)

現代のビジネス環境において、Agentforceは単独で機能するわけではありません。kintoneなどの業務システム、BIツール、会計システムなど、貴社が既に導入している、あるいは今後導入を検討している様々なDXツール群との連携が不可欠です。私たちは、Agentforceをハブとしたシステム連携全体を見据え、統合的なセキュリティガバナンスの構築を支援します。

例えば、Agentforceが他システムから情報を取得したり、逆に他システムへデータを連携したりする際には、API連携における認証・認可の仕組み、データ転送時の暗号化、そして各システムのアクセスログの一元管理など、多岐にわたるセキュリティ対策が求められます。私たちは、各システムの特性を理解し、データフロー全体におけるセキュリティリスクを評価。シングルサインオン(SSO)の導入によるID管理の効率化や、データライフサイクル全体を通じたセキュリティポリシーの策定など、貴社全体のDX戦略とセキュリティ戦略を統合する視点から、最適なソリューションを提案します。

当社の経験では、複数システムが連携する環境下でセキュリティ対策を後回しにした結果、特定のシステムからの情報漏洩が全体のセキュリティリスクを高めてしまうケースが少なくありません。私たちは、このような事態を未然に防ぎ、貴社が安心してDXを推進できる基盤を構築します。

専門家によるセキュリティコンサルティングと運用サポート

セキュリティ対策は、一度設計すれば終わりというものではありません。ビジネス環境の変化、新たな脅威の出現、法規制の改正などに合わせて、常に最新の状態を維持し続ける必要があります。私たちは、Agentforceの導入設計だけでなく、その後の継続的な運用フェーズにおいても、専門家による手厚いサポートを提供します。

- 定期的なセキュリティレビューと最適化: 貴社のセキュリティポリシーとAgentforceの権限設定が現状に即しているか、定期的に見直し、必要に応じて最適化を支援します。

- 異常検知とアラート設定の最適化: 監査ログの監視体制を強化し、不審なアクティビティや異常なデータアクセスを早期に検知するためのアラート設定を最適化します。

- セキュリティ教育・トレーニングの実施: Agentforceを利用する全従業員に対し、情報セキュリティ意識向上を目的とした教育プログラムを提供し、ヒューマンエラーによるリスクを低減します。

- インシデント対応プロシージャ策定支援: 万が一情報漏洩などのセキュリティインシデントが発生した場合の、迅速かつ適切な対応手順の策定を支援します。

- コンプライアンス・法規制対応支援: 個人情報保護法や業界特有の規制など、関連法規へのAgentforce運用が準拠しているかを確認し、必要に応じた改善策を提案します。

私たちは、貴社が自社だけでセキュリティ運用を完結させるのではなく、外部の専門家として伴走することで、より強固で持続可能なセキュリティ体制を構築できると信じています。

情報漏洩リスクを最小化し、Agentforceのポテンシャルを最大限に引き出すために

Agentforceは、貴社のビジネスに変革をもたらす強力なツールです。しかし、その真価を発揮するためには、情報漏洩という最大のリスクを徹底的に排除し、安全な運用環境を確保することが不可欠です。私たちが提供するセキュアな活用戦略は、単なるリスク回避にとどまりません。堅牢なガバナンス基盤の上でこそ、従業員は安心してAgentforceを最大限に活用し、その結果として業務効率の向上、顧客満足度の向上、そして新たなビジネス価値の創出へと繋がります。

情報漏洩リスクを最小化し、コンプライアンスを遵守しながら、Agentforceのポテンシャルを最大限に引き出したいとお考えであれば、ぜひ私たちにご相談ください。貴社の現状と課題を丁寧にヒアリングし、実務経験に基づいた最適なソリューションをご提案いたします。

お問い合わせはこちらから: Aurant Technologiesお問い合わせフォーム

Agentforceを支える「Einstein Trust Layer」の技術的解釈

Agentforceがビジネス利用に耐えうる最大の理由は、Salesforceが提供する安全層「Einstein Trust Layer」が介在している点です。多くの企業が懸念する「AIモデルへのデータ学習」を技術的に遮断する仕組みを理解しておく必要があります。

- データマスキング: プロンプトが外部LLM(OpenAI等)に送信される前に、PII(個人を特定できる情報)を動的に匿名化。

- ゼロデータ保持: 外部のAIプロバイダーが送信されたデータを学習に使用したり、サーバー内に保持したりすることを契約および技術レベルで禁止。

- プロンプトインジェクション防御: 悪意のあるプロンプトによるデータの不正抽出を検知・ブロックするフィルタリング機能の標準搭載。

これらの詳細は、Salesforce公式のTrustサイトおよびEinstein Trust Layerに関するヘルプドキュメントにて最新の仕様を確認可能です。

実務担当者のためのセキュリティ設定チェックリスト

Agentforceを有効化する前に、Salesforce管理者が最低限確認すべき設定項目をまとめました。従来のSFA/CRM運用よりも「データの見え方」に対して厳格な設計が求められます。

| 確認カテゴリ | チェックポイント | 推奨アクション |

|---|---|---|

| 権限セットの最小化 | エージェント実行ユーザーに不要なオブジェクト参照権限がついていないか? | プロファイルではなく「Agentforce専用の権限セット」を割り当てる。 |

| フィールドレベルセキュリティ | 顧客の年収やマイナンバー、クレジットカード番号等の機密項目がAIから参照可能になっていないか? | 項目レベルのセキュリティでAI実行ユーザーの参照権限を「非表示」に設定。 |

| 監査ログの保持期間 | Einstein Intent/Promptのログ収集設定が有効になっているか? | イベントモニタリングを有効化し、外部SIEM等へのログ転送を検討(要確認:Event Monitoringライセンスの有無)。 |

| 外部データ連携 | Data CloudやMuleSoft経由の非正規データが信頼できるソースか? | データリネージを確認し、未加工の個人情報が含まれないか精査。 |

データ基盤の設計から見直す「真のガバナンス」

Agentforceの性能を最大化しつつ、セキュリティを担保するためには、Salesforce単体ではなく周辺のデータスタックを含めた全体設計が重要です。例えば、膨大なデータを扱う場合、モダンデータスタックを活用したCDP構築の考え方を取り入れることで、情報の鮮度と権限管理を両立できます。

また、顧客接点をLINE等に広げる際も、SFA・CRM・MAを跨ぐ全体設計図に基づき、「どのツールにどの権限を持たせるか」という責務分解を徹底することが、将来的な情報漏洩リスクの回避に直結します。

AIガバナンスの形骸化を防ぐために

導入後に最も多い失敗は、AIエージェントの挙動を「ブラックボックス化」させてしまうことです。Salesforceが提供する「AI監査ログ」の定期的なレビュー体制を組織に組み込んでください。どのエージェントが、どのデータに基づき、どの外部モデルを叩いたのか。これを追跡可能な状態にして初めて、エンタープライズレベルでのAI活用が可能になります。

📚 関連資料

このトピックについて、より詳しく学びたい方は以下の無料資料をご参照ください:

ご相談・お問い合わせ

本記事の内容を自社の状況に当てはめたい場合や、導入・運用の設計を一緒に整理したい場合は、当社までお気軽にご相談ください。担当より折り返しご連絡いたします。

本ピラーで深掘りすべき関連実装記事

本ガイドのテーマと関連性の高い実装ノウハウ記事をご紹介します。

- 【企業向け】ChatGPTビジネス導入・活用戦略:法人プラン徹底比較からDX成功事例、リスク対策まで

- 通話分析AIで顧客の声を見える化し、売上向上・業務効率化を実現。導入の基本から選び方、成功の秘訣まで

- RPA導入で失敗しない実務ガイド|業務選定・PoC・保守設計の進め方

- 【実践ガイド】CRMで顧客データを一元管理!BtoB企業の売上を最大化する導入・活用術

- 【実践ロードマップ】BtoB企業のデータドリブン経営:KPI設計から成功への全ステップ

- 成果を最大化する!マーケティングと営業が一体となるリードナーチャリング実践ガイド

- 顧客満足度調査(CSAT・NPS)でビジネスを加速!設計・分析・活用・DX連携の実践ガイド

- サブスクリプション継続率を劇的に改善!顧客分析からDX活用まで実践戦略を徹底解説

- Meta広告でROAS最大化!BtoB集客を加速する運用戦略と業務効率化の全貌

- 成果直結!Google広告運用と効果測定の新常識:データ・AI・業務効率化でROIを最大化

- Snowflake活用完全ガイド:データ分析でビジネスを加速させる始め方と成功の秘訣

- データで顧客体験(CX)を最適化!企業成長を加速させる実践的データ活用戦略

- freee会計とkintone連携で経理DXを実現!業務効率化・データ活用・経営判断を加速させる具体的な方法

- 「AIがすごい」だけでは終わらない!Salesforce×kintone連携で運用設計が全てを決める

- SalesforceとBI連携でマーケティングを変革!データドリブンな意思決定を加速し、成果を最大化する分析・ダッシュボード戦略

- Salesforceデータ分析はなぜ失敗する?「生きたデータ」と「運用設計」が全てを握る

- 【失敗しないSalesforce導入】業務設計とデータ連携でDXを加速する実践戦略

- データドリブン経営を加速!企業向けLooker Studioダッシュボード作成・活用戦略

- 企業のデータ活用を革新!Looker Studioとスプレッドシート連携で始めるデータ可視化の完全ガイド

- LINE×CRM連携でリード育成を劇的に加速!顧客をファンに変える実践戦略

- BtoB企業のLINE公式アカウント成功戦略:運用から効果測定、DX連携まで徹底解説

- データウェアハウス構築の全て:DX時代のデータ活用基盤を成功に導く実践ガイド

- 【決裁者・担当者向け】LLMを業務に活かす!導入から成果までの完全ロードマップ

- 【実践チェックリスト】BIツール選定で失敗しない!機能・コスト・サポートを徹底比較

- ChatGPTで業務効率化を最大化!部門別活用事例と実践プロンプト集【決裁者・担当者必見】

CRM・営業支援

Salesforce・HubSpot・kintoneの選定から導入・カスタマイズ・定着まで一貫対応。営業生産性を高め、商談化率を改善します。