Azure Entra ID(旧Azure AD)でのクラウド認証・シングルサインオン導入ガイド【2026年版】

Azure Entra ID(旧Azure Active Directory)でMicrosoft 365・Salesforce・kintone・HubSpotへのシングルサインオン(SSO)を実現する方法を解説。ライセンス費用、MFA設定、オンプレADとのハイブリッド構成、ゼロトラストセキュリティまで詳しく説明します。

目次 クリックで開く

Azure Entra ID(旧Azure AD)でのクラウド認証・シングルサインオン導入ガイド【2026年版】

「社員が何十ものSaaSパスワードを管理していてセキュリティリスクが高い」「パスワードリセットの問い合わせがIT部門を圧迫している」「テレワーク導入後にセキュリティポリシーをどう維持するか分からない」という課題を持つ企業に最適な解決策がAzure Entra ID(旧Azure Active Directory)です。本記事では、Entra IDを使ったシングルサインオン(SSO)・多要素認証(MFA)・ゼロトラストセキュリティの実現方法と費用を2026年版として詳しく解説します。

Azure Entra IDとは

Azure Entra ID(旧Azure Active Directory)は、MicrosoftのクラウドベースのID・アクセス管理(IAM)サービスです。Microsoft 365のライセンスには無料版のEntra IDが含まれており、Microsoft 365を利用している企業はすでにEntra IDを使っています。Entra IDの主な機能は以下の通りです。

- シングルサインオン(SSO):1つのIDとパスワードで複数のSaaSに認証

- 多要素認証(MFA):パスワード+スマートフォン認証でセキュリティ強化

- 条件付きアクセス:場所・デバイス・リスクスコアに基づくアクセス制御

- セルフサービスパスワードリセット(SSPR):IT部門への問い合わせ不要

- グループベースのライセンス管理:SaaSライセンスをグループ単位で一括割り当て

シングルサインオン(SSO)でできること

Azure Entra IDのSSOを設定することで、以下のSaaSへの個別ログインが不要になります。

- Microsoft 365(Teams・Outlook・SharePoint・OneDrive)

- Salesforce Sales Cloud / Service Cloud

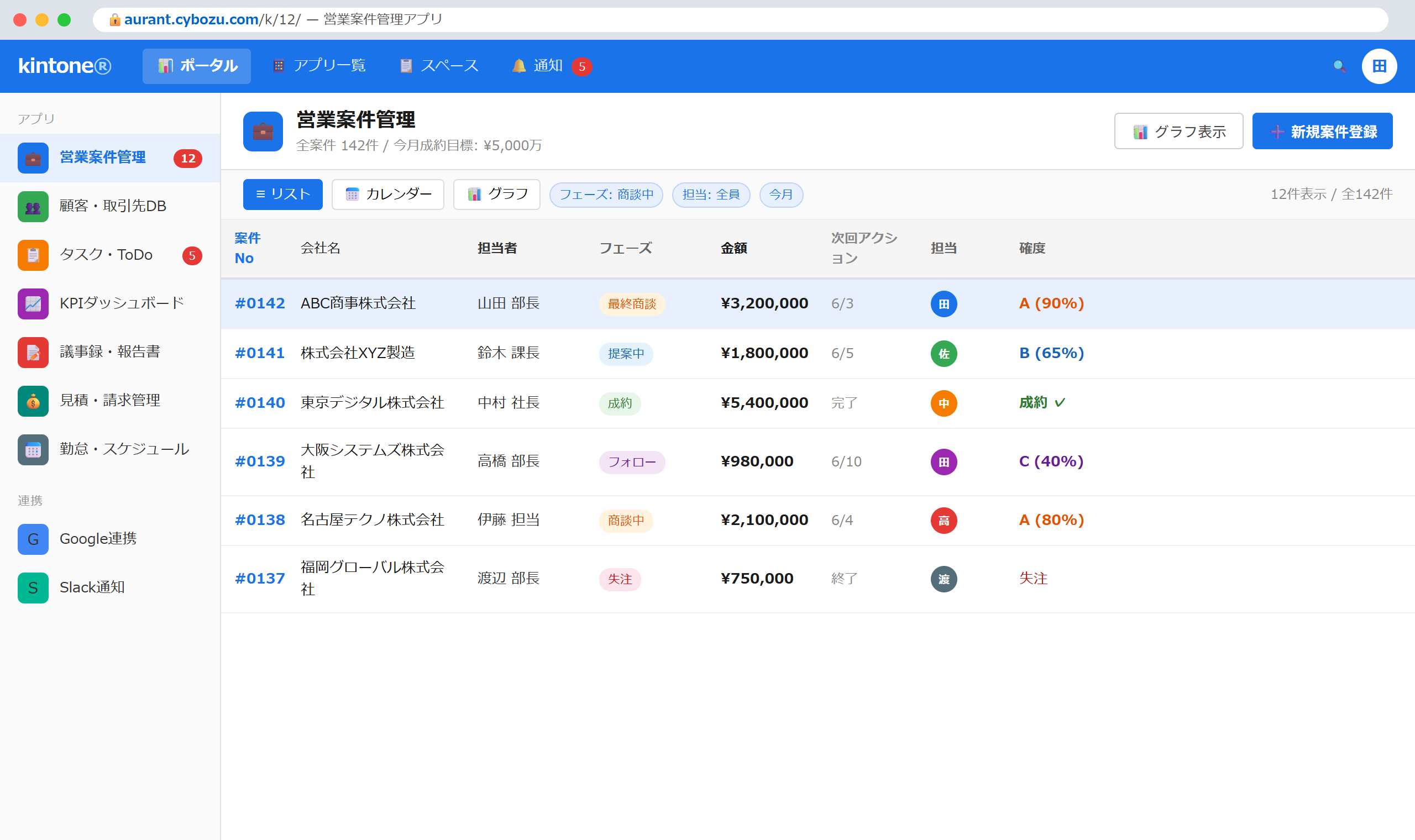

- kintone

- HubSpot

- Google Workspace(SAML連携)

- Slack

- Zoom

- その他5,000以上のSaaSアプリ(Entra IDアプリギャラリー)

社員はWindows PCにサインインするだけで、上記すべてのSaaSにIDとパスワードの入力なしでアクセスできます。これにより「パスワードの使い回し」「弱いパスワードの設定」という最大のセキュリティリスクが排除されます。

多要素認証(MFA)の設定方法

MFAはパスワード漏洩の影響を最小化する最も効果的な手段です。Entra IDでMFAを有効化すると、ログイン時にパスワードに加えてスマートフォンでの承認が必要になります。

- Azureポータル→「Azure Active Directory」→「セキュリティ」→「多要素認証」にアクセス

- 「追加のクラウドベースMFA設定」でユーザーごとまたは条件付きアクセスポリシーでMFAを強制

- Microsoft Authenticatorアプリ(iOS/Android)をスマートフォンにインストール

- QRコードでEntra IDとAuthenticatorアプリを紐付け

- ログイン時にAuthenticatorアプリの「承認」ボタンで2段階認証完了

オンプレActive DirectoryとのHybrid Azure AD参加

オンプレミスのActive Directoryを既に使っている企業は、Azure AD Connect(Microsoft Entra Connect)を使ってEntra IDにユーザー情報を同期させることで、クラウドとオンプレを同一IDで管理できます。

- パスワードハッシュ同期:オンプレADのパスワードをハッシュ形式でEntra IDに同期。クラウドでの認証が可能になる。

- パススルー認証:認証処理をオンプレADに委任。パスワードがクラウドに保存されないため、セキュリティポリシーが厳しい企業向け。

- フェデレーション(AD FS):オンプレAD FSを認証プロキシとして使う高度な構成。大企業向け。

Entra IDのライセンス体系と費用

| ライセンス | 月額/ユーザー | 主な機能 | 備考 |

|---|---|---|---|

| Entra ID Free | 0円 | 基本SSO・MFA(一部)・セキュリティレポート | Microsoft 365に含まれる |

| Entra ID P1 | 約890円 | 条件付きアクセス・グループSSO・SSPR・ハイブリッド参加 | Microsoft 365 E3/Business Premiumに含まれる |

| Entra ID P2 | 約1,340円 | P1全機能+Identity Protection・PIM | Microsoft 365 E5に含まれる |

| Entra ID Governance | 別途見積もり | P2全機能+アクセスレビュー・エンタイトルメント管理 | 大企業向け |

IDaaSの比較

| 比較項目 | Azure Entra ID | Okta | Google Workspace SSO | OneLogin |

|---|---|---|---|---|

| Microsoft 365との統合 | ◎ ネイティブ | ○ 要設定 | △ 限定的 | ○ 要設定 |

| 対応SaaSアプリ数 | ◎ 5,000+ | ◎ 7,000+ | ○ 数百 | ○ 数千 |

| オンプレAD連携 | ◎ Azure AD Connect | ○ AD Agent | △ 限定的 | ○ ADコネクタ |

| ゼロトラスト機能 | ◎ 条件付きアクセス | ◎ Adaptive MFA | ○ Context-aware access | ○ Smart Factor Auth |

| 費用(P1相当) | 約890円/月/ユーザー | 約200〜400円/月/ユーザー | Workspace Business(約1,360円)に含む | 約200〜400円/月/ユーザー |

| 日本語サポート | ◎ 完全対応 | ○ 対応 | ◎ 完全対応 | △ 限定的 |

条件付きアクセスポリシーによるゼロトラスト実装

Entra ID P1以上では「条件付きアクセスポリシー」を設定できます。代表的なポリシー例を紹介します。

- 社外ネットワークからのアクセス時にMFAを強制:オフィス内はMFAなし・社外はMFA必須というポリシー。

- 非管理デバイスからのアクセスをブロック:Intuneで管理されていないデバイスからのSalesforce・kintoneアクセスを拒否。

- 管理者アカウントには常時MFAを強制:IT管理者のアカウントへの不正アクセスリスクを最小化。

- リスクスコア高いサインインをブロック:Identity Protection(P2機能)で異常なサインインを自動検出・ブロック。

導入事例:中堅企業G社(従業員150名)- 全社SSO導入でパスワードリセット問い合わせ80%削減

名古屋の中堅製造業G社は、Microsoft 365・Salesforce・kintone・Zoomを個別のIDで管理していたため、IT部門へのパスワードリセット問い合わせが月60件以上発生していました。

Microsoft 365 Business Premiumに含まれるEntra ID P1を活用し、全SaaSのSSO設定とMFAの全社展開を実施。導入コストは設定・トレーニング含めて45万円。導入後3ヶ月でパスワードリセット問い合わせが月60件から12件(80%削減)に減少し、IT部門の工数が大幅に削減されました。

FAQ

Q. Azure Entra IDとAzure Active Directoryの違いは何ですか?

Azure Entra IDは2023年にAzure Active Directory(Azure AD)から改名されたものです。機能的には同じで、既存のAzure ADのライセンスや設定はそのままEntra IDとして継続して使えます。

Q. Azure Entra ID P1とP2の違いは何ですか?

P1(約890円/月/ユーザー)は条件付きアクセス・グループベースSSO・SSPR等が含まれます。P2(約1,340円/月/ユーザー)はP1の全機能+Identity Protection・PIMが追加されます。多くの企業ではP1で十分です。

Q. SalesforceやkintoneのSSOはEntra IDで実現できますか?

はい、可能です。Entra IDはSAML 2.0・OpenID Connectをサポートしており、Salesforce・kintone・HubSpot・Google Workspace・Slack・Zoomなど数千のSaaSとのSSOを実現できます。

Q. オンプレミスのActive DirectoryとEntra IDのハイブリッド構成とは何ですか?

Hybrid Azure AD参加は、オンプレミスのADユーザーとコンピューターをEntra IDにも同期させる構成です。Azure AD Connectを使ってオンプレADのユーザー情報をEntra IDに同期し、クラウドSaaSへのSSOと、オンプレリソースへのアクセスを単一IDで管理できます。

Q. ゼロトラストセキュリティとEntra IDはどう関係しますか?

ゼロトラストの原則「常に検証する」を実現するために、Entra IDの条件付きアクセスポリシーを使います。アクセス元のデバイス状態・場所・リスクスコアに基づいてアクセスを許可・拒否でき、ゼロトラスト実装のエントリーポイントになります。

Azure Entra ID・SSO導入を無料相談

Aurant TechnologiesはEntra IDの設定・SSOの全社展開・MFA導入・ゼロトラスト設計まで一貫してサポートします。

AI×データ統合 無料相談

AI・データ統合・システムの最適な組み合わせを、企業ごとに設計・構築します。「何から始めるべきか分からない」という段階からでも、まずはお気軽にご相談ください。