ゼロトラストでクラウド業務をセキュアに:認証・アクセス制御設計の課題解決と実践ガイド

クラウド業務における認証・アクセス制御の課題をゼロトラストで解決。設計の基本から具体的な導入ステップ、ROI、Aurant Technologiesのソリューションまでを解説します。

目次 クリックで開く

クラウドサービスの普及とリモートワークの常態化により、企業のITインフラは「社内」と「社外」の境界が消失しました。かつてのセキュリティ対策は、ファイアウォールで社内ネットワークを囲う「境界防御」が主流でしたが、現在は攻撃者が盗んだ資格情報を用いて正規ルートでログインを試みるため、ネットワークの場所に基づく信頼はもはや成立しません。

この課題に対する解決策が「ゼロトラスト(Zero Trust)」です。これは「決して信頼せず、常に検証する(Never Trust, Always Verify)」を原則とするセキュリティモデルであり、ユーザーのアイデンティティ、デバイスの状態、アクセス場所、利用するアプリケーションの健全性を動的に判定します。

本ガイドでは、B2B企業の技術責任者やDX担当者が、セキュアなクラウド業務環境を構築するための認証・アクセス制御設計について、一次情報をベースとした実務的な手順と主要ツールの詳細な比較、そして運用上のリスク管理までを徹底解説します。

1. ゼロトラスト認証・アクセス制御の3大設計要件

ゼロトラストを具現化するためには、単なる認証の強化に留まらず、アクセスが発生するたびに複数のコンテキスト(文脈)を評価する仕組みが必要です。NIST(米国国立標準技術研究所)が発行する「SP 800-207 Zero Trust Architecture」に基づき、実務で必須となる3つの要素を定義します。

1-1. アイデンティティ(ユーザー)の動的検証

従来の「ユーザーIDとパスワード」のみの認証は、リスト型攻撃やフィッシングに極めて脆弱です。ゼロトラスト環境では、以下の要素を組み合わせた多要素認証(MFA: Multi-Factor Authentication)が必須となります。

- 所持情報: スマートフォン、セキュリティキー(FIDO2)、スマートカード

- 生体情報: 指紋、顔認証(Windows Hello / Face ID等)

- リスクベース認証: ログイン試行の場所、時間、IPアドレス、デバイスの挙動からシステムが「普段と異なる」と判断した場合にのみ、追加の認証を求める手法

1-2. デバイスの健全性(コンプライアンス)チェック

ユーザーが正当であっても、アクセスに使用するデバイスがマルウェアに感染していたり、OSが脆弱な状態であればリスクとなります。これを防ぐのが、MDM(モバイルデバイス管理)やEDR(エンドポイント検知・対応)と連携したコンプライアンスチェックです。

具体的には、以下の条件を満たさないデバイスからのアクセスを拒否、あるいは制限された環境(Webブラウザのみ等)に誘導します。

- OSおよびパッチが最新の状態に更新されているか

- ディスクの暗号化(BitLocker / FileVault等)が有効か

- 会社が認めたアンチウイルスソフトが正常に稼働しているか

- 脱獄(Jailbreak)やルート化が行われていないか

1-3. 最小権限原則に基づくマイクロセグメンテーション

一度ログインすれば社内のすべてのサーバーにアクセスできるような構成を避け、特定のアプリケーションやデータに対して、その業務に必要な最小限の権限のみを付与します。これを実現する技術がZTNA(Zero Trust Network Access)です。

ZTNAでは、ユーザーが特定のアプリにアクセスしようとした瞬間、その通信だけを認可し、他のネットワークリソースは見えない状態(ダークネット化)にします。これにより、万が一アカウントが侵害されても、攻撃者がネットワーク内を横移動(ラテラルムーブメント)することを防ぎます。

ゼロトラストの起点となるのは正確なユーザー情報です。特に、退職者のアカウントが残っている状態は「開いたままの裏口」となります。アカウント運用の自動化については、以下の記事で詳しく解説しています。

SaaS増えすぎ問題と退職者のアカウント削除漏れを防ぐ。Entra ID・Okta・ジョーシスを活用した自動化アーキテクチャ

2. 主要ゼロトラスト対応ソリューションの徹底比較

ゼロトラストを実現する中心的なコンポーネントは、IdP(Identity Provider)です。現在、デファクトスタンダードとなっている3つの製品を、実務上の観点から比較します。

| 比較項目 | Microsoft Entra ID | Okta Workforce Identity | Cloudflare One (Access) |

|---|---|---|---|

| 主な位置付け | M365/Azure統合型IdP | 独立系・中立型IdP | エッジネットワーク型ZTNA |

| 認証強度 | Windows Hello、FIDO2対応 | Okta Verify、FastPassによるパスワードレス | ハードウェアキー、IdP連携 |

| デバイス制限 | Microsoft Intuneとの強力な連携 | Okta Device Trust / 各種MDM連携 | WARPクライアントによるポスチャチェック |

| SaaS連携数 | 数千(Azure AD App Gallery) | 7,000以上(Okta Integration Network) | IdP(Entra/Okta等)を背後に配置 |

| レガシー対応 | Application ProxyでWebアプリ対応 | Okta Access Gatewayでオンプレ対応 | Cloudflare Tunnelで多様なプロトコル対応 |

| ライセンス目安 | M365 E3/E5等に包含(単品有) | 機能ごとの積み上げ式 | 50ユーザーまで無料枠あり |

| 公式URL | Microsoft Entra ID 公式 | Okta 公式 | Cloudflare Zero Trust 公式 |

2-1. Microsoft Entra ID(旧 Azure AD)

Microsoft 365(M365)を中心に業務を組み立てている企業にとって、最も親和性が高い選択肢です。最大の特徴は、Windows OSそのものやIntune(MDM)と密結合している点にあります。

- 強み: 「条件付きアクセス」ポリシーにより、場所・デバイス・リスクの状態を単一の管理画面で柔軟に制御可能。

- 適したケース: 社内PCの多くがWindowsであり、Active Directory(AD)からのクラウド移行を検討している場合。

2-2. Okta Workforce Identity Cloud

特定のプラットフォームに依存しない「ベスト・オブ・ブリード」の構成を目指す企業に選ばれます。

- 強み: 非常に高い可用性と、SaaS連携設定の容易さ。SCIM(プロビジョニングの標準規格)への対応が先行しており、アカウントの自動作成・削除の運用負荷が低い。

- 適したケース: Google Workspace、Slack、Zoom、Salesforceなど、多様なSaaSを使い分け、特定のベンダーロックインを避けたい場合。

2-3. Cloudflare One (Access/Gateway)

ネットワークレイヤーでのゼロトラスト(ZTNA)において、圧倒的なパフォーマンスを誇ります。

- 強み: 世界中に配置されたエッジサーバーを経由するため、VPNのような遅延が発生しにくい。また、社内サーバーをインターネットに公開することなく、安全にトンネル接続できる「Cloudflare Tunnel」が非常に強力。

- 適したケース: VPNの速度低下に悩んでいる、または社内開発のオンプレミスアプリが多数存在する場合。

3. ゼロトラスト導入の10ステップ実務手順

ゼロトラストへの移行は一朝一夕には完了しません。既存業務を止めず、段階的にセキュリティレベルを引き上げるための推奨ステップを詳解します。

Step 1:現状のID管理・資産棚卸し

まず、誰がどのシステムに、どのような権限でアクセスしているかを可視化します。

- 利用中のSaaS一覧、およびSAML/OIDC対応可否の確認。

- Active Directory(AD)とクラウド上のIDの同期状態の確認。

- 野良SaaS(IT部門が把握していないツール)の有無の調査。

Step 2:IdP(Identity Provider)の選定と構築

前述の比較を基に、中心となるIdPを決定します。この際、単一障害点(SPOF)となるため、IdP自体の可用性と管理者権限の保護(MFA必須化)を最優先で設計します。

Step 3:シングルサインオン(SSO)の展開

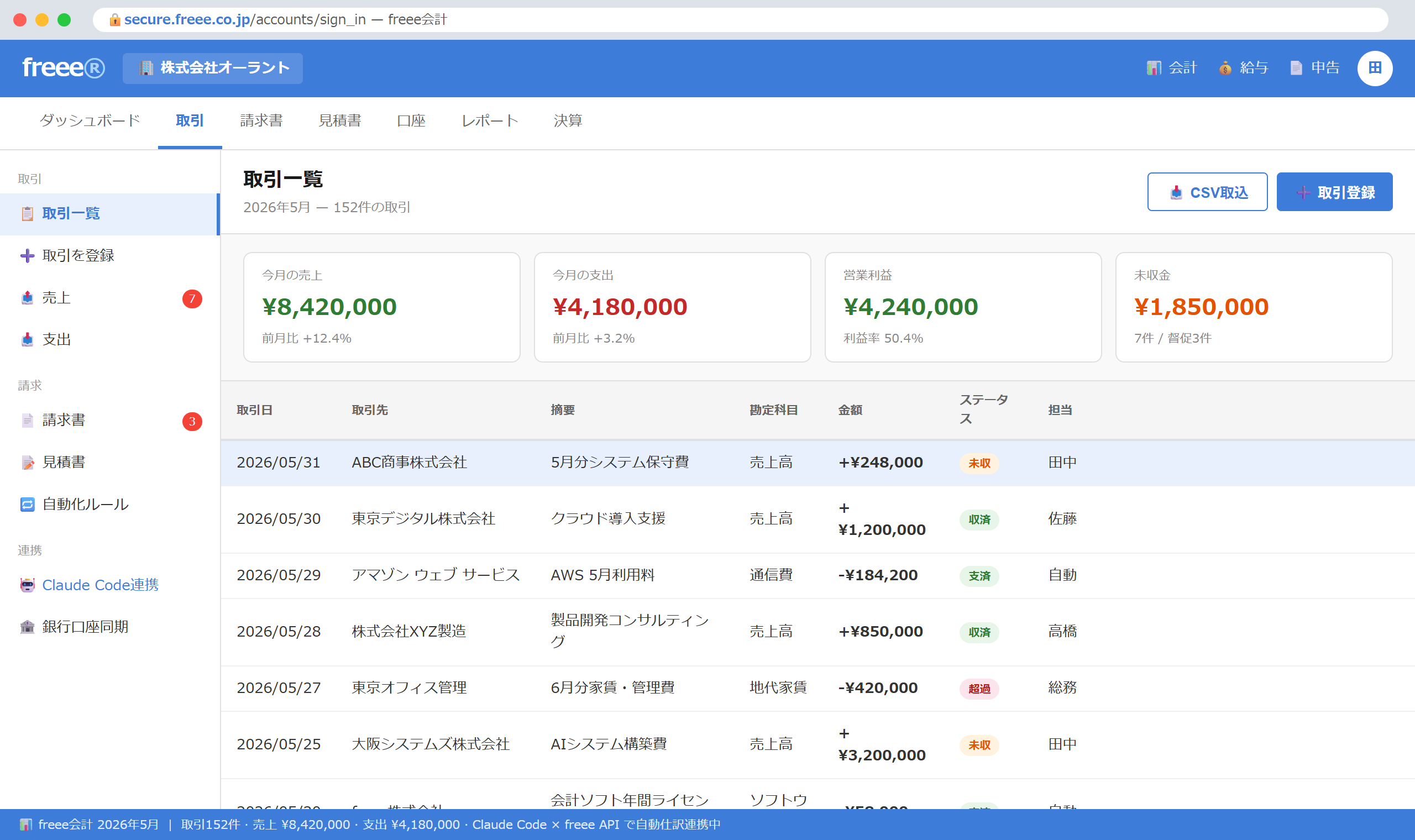

主要なSaaSをIdPに連携させます。ユーザーは一度のログインで各ツールを利用可能になり、利便性とセキュリティが同時に向上します。SSOの設定に際しては、以下の記事にあるような会計ソフト等、機密性の高いシステムから着手するのが定石です。

freee会計の導入手順と移行プラン。失敗しない「タグ設計」と準備フェーズの極意

Step 4:多要素認証(MFA)の義務化とフィッシング対策

単なるSMS認証は、SIMスワッピングなどの攻撃に弱いため、FIDO2対応のセキュリティキーや、スマートフォンアプリによる数値マッチングへの移行を推奨します。

Step 5:デバイス管理(MDM)との連携

IntuneやJamfをIdPと連携させます。これにより、「管理外の個人所有PCからは、重要な財務データを含むシステムへのアクセスを拒否する」といった制御が可能になります。

Step 6:条件付きアクセスポリシーの策定

以下の表のようなマトリクスを作成し、ポリシーを適用します。

| ユーザー属性 | アクセス場所 | デバイス状態 | アクション |

|---|---|---|---|

| 全社員 | 許可されたオフィスIP | 社給品(準拠) | アクセス許可 |

| 全社員 | 社外(自宅等) | 社給品(準拠) | MFA要求+アクセス許可 |

| 全社員 | 社外 | 未登録デバイス | ブロック(またはブラウザ限定) |

| 特権管理者 | すべて | すべて | FIDO2ハードウェアキー必須 |

Step 7:VPNの廃止とZTNAへの切り替え

レガシーなVPNを、Cloudflare AccessやEntra ID Application Proxyに置き換えます。これにより、ネットワーク全体への侵入リスクを排除し、アプリ単位のアクセス制御へ移行します。

Step 8:アカウントプロビジョニング(SCIM)の自動化

人事システムやIdPでの操作をトリガーに、各SaaSのアカウントを自動生成・削除する設定(SCIM)を行います。これにより、手作業によるミスや削除漏れを根絶します。

Step 9:ログの集約とSIEM連携

すべてのアクセスログをBigQueryやAzure SentinelなどのSIEM(セキュリティ情報イベント管理)に集約します。異常なログイン試行をリアルタイムで検知する基盤を構築します。

参照:高額MAツールは不要。BigQueryとリバースETLで構築するデータ活用アーキテクチャ

Step 10:継続的なポリシーレビュー

ゼロトラストは完成して終わりではありません。新たな脅威や組織変更に合わせて、ポリシーを半年〜1年ごとに見直す運用体制を構築します。

4. ゼロトラスト環境の導入事例と成功の共通要因

実際にゼロトラストを導入し、成果を上げている企業のケーススタディから、実務に役立つ示唆を抽出します。

事例1:株式会社メルカリ(Microsoft Entra ID)

課題: 急激な組織拡大に伴い、数千のSaaSアカウント管理と、グローバル拠点からの安全なアクセスの両立が急務でした。

施策: Entra ID P2を採用し、1,000以上のアプリを連携。条件付きアクセスに加え、「Identity Governance(IGA)」を導入し、権限付与の承認フローまで自動化しました。

成果: 情報システム部門の工数を大幅に削減しつつ、デバイスの健全性が確認できないアクセスの即時遮断を実現しました。

事例2:Sansan株式会社(Okta)

課題: 複数の拠点と多様な働き方を支えるため、場所を問わないセキュアな認証基盤が必要でした。名刺管理という機密性の高いデータを扱うため、極めて高いセキュリティ基準が求められました。

施策: Oktaを中核に据え、従業員が利用する全SaaSのSSO化を推進。MFAとしてOkta Verifyを標準化しました。CRM連携においてもID基盤を統合しています。

成果: パスワード忘れによる問い合わせが激減し、従業員の利便性とセキュリティレベルの統一を達成しました。

参照:Sansan・Eight Teamの特性とCRM連携によるデータ基盤構築の実務

事例3:株式会社ぐるなび(Cloudflare)

課題: 全社員のリモートワーク移行に伴い、既存VPNの帯域が限界に達し、業務に支障が出ていました。

施策: Cloudflare Access(ZTNA)を導入し、社内システムへの経路をVPNからエッジネットワーク経由に変更。インターネットに公開したくないアプリはCloudflare Tunnelで保護しました。

成果: VPN装置のメンテナンスから解放され、通信速度も劇的に改善。セキュリティと快適なリモート環境を両立しました。

成功している企業は、共通して「利便性を損なわないための自動化」に注力しています。また、最初から完璧を目指さず、まずはSSOとMFAの義務化から始め、段階的にデバイス制限やZTNAへとスコープを広げています。

5. 異常系・トラブル発生時の対応シナリオ

ゼロトラスト環境では、認証が「命綱」となるため、トラブル発生時の影響が広範囲に及びます。事前に想定すべきシナリオと対策を整理します。

5-1. MFAデバイスの紛失・故障

ユーザーが認証用のスマートフォンを紛失した場合、システムに一切ログインできなくなります。

- 予防策: 複数の認証手段(スマホアプリ+セキュリティキーなど)の登録を推奨する。

- 対応策: 管理者による一時的なバイパスコードの発行、または別のデバイスへの再登録手順をマニュアル化しておく。

5-2. IdPのサービスダウン

Microsoft Entra IDやOktaが停止した場合、全社業務がストップするリスクがあります。

- 対策: 各ベンダーのSLAを確認し、緊急時用の「Break Glass Account(緊急アクセス用アカウント)」を、IdPの条件付きアクセスやMFAの対象外として1つ用意(物理金庫でのキー管理等)しておくことが推奨されます。

5-3. MFA疲労攻撃(MFA Fatigue)

攻撃者が深夜などに何度もMFA承認を送りつけ、不審に思ったユーザーが「承認」を押してしまうことで突破される手法です。

- 解決策: 「承認」ボタンを押すだけの方式をやめ、PC画面に表示された数字をスマホに入力する「数値マッチング」を強制します。

5-4. 退職者・休職者のアカウント処理

退職後もSaaSへのアクセス権が残っていると、情報の持ち出しリスクとなります。

- 解決策: ID管理(IdP)と人事システムを連携させ、退職日に自動的に「アカウント無効化」が走るアーキテクチャを構築します。休職時の一時停止フローも定義が必要です。

6. よくある質問(FAQ)

Q1:VPNを完全に廃止することは可能ですか?

A1:理論上は可能ですが、古いオンプレミス資産(専用プロトコルを使用する古いファイルサーバー等)が残っている場合は、ZTNAで対応しきれないことがあります。その場合は、VPNとZTNAを併用しながら、徐々にオンプレミス資産をクラウドへ移行する計画を立てます。

Q2:個人所有のデバイス(BYOD)を許可する場合の設計は?

A2:BYODにはMDMによる完全な管理は難しいため、ブラウザ経由のアクセスのみを許可し、データのダウンロードを禁止する「アプリ保護ポリシー(MAM)」の適用が現実的です。Intuneなどで提供されています。

Q3:ゼロトラスト導入には多額のコストがかかりますか?

A3:既にMicrosoft 365 E3以上のライセンスを保有している場合、追加費用なしで高度な設定が可能な場合もあります。まずは既存ライセンスの機能を使い倒す設計から始めるべきです。不足分をOkta等の専業ツールで補うハイブリッド構成も有効です。

Q4:中小企業でもゼロトラストは必要ですか?

A4:必要です。攻撃者は規模を問わず、脆弱なポイントを狙います。Google WorkspaceのMFA有効化や、Cloudflareの無料枠活用など、低コストで始められる手段は多く存在します。セキュリティの穴は取引先(サプライチェーン)への攻撃の足場にされるリスクもあります。

Q5:海外拠点からのアクセスを制限すべきですか?

A5:業務実態によりますが、「特定の国(攻撃が多い国など)からのアクセスを常にMFA必須とする」といった地理的な条件付きアクセス設定は非常に有効です。ただし、出張者の利便性を損なわないよう、例外申請フローもセットで設計します。

Q6:認証ログはどのくらいの期間保存すべきですか?

A6:インシデント発生時の調査を考慮すると、最低でも180日、できれば1年以上の保存が望ましいです。標準のIdPログ保存期間は30〜90日と短いことが多いため、外部ストレージ(BigQueryやS3等)へのエクスポート設計が重要です。

7. まとめ:設計がゼロトラストの成否を分ける

ゼロトラストは特定の製品を購入して完了するものではありません。「誰に、どのような条件で、どこまで許可するか」というポリシー設計こそが本質です。

まずは自社の資産と利用SaaSを正確に把握し、IdPを中心としたシングルサインオンと、コンテキストに基づく条件付きアクセスの導入から着手してください。本ガイドで示した10ステップを参考に、段階的な移行を進めることで、利便性とセキュリティを高度に両立した次世代の業務基盤を構築できるはずです。

参考文献・出典

- NIST SP 800-207 Zero Trust Architecture — https://csrc.nist.gov/publications/detail/sp/800-207/final

- Microsoft Entra ID 条件付きアクセスのドキュメント — https://learn.microsoft.com/ja-jp/entra/identity/conditional-access/overview

- Okta Workforce Identity Cloud 公式製品ページ — https://www.okta.com/jp/workforce-identity/

- Cloudflare Zero Trust (Cloudflare One) 概要 — https://www.cloudflare.com/ja-jp/zero-trust/

- デジタル庁:ゼロトラストアーキテクチャの適用ガイド(参考) — https://www.digital.go.jp/resources/standard_guidelines/

8. 実務導入前に確認すべき「ゼロトラスト実装チェックリスト」

ゼロトラストの概念を実際の運用に落とし込む際、技術的な設定以上に「ポリシーの定義」で躓くケースが多く見られます。導入プロジェクトの各フェーズにおいて、以下のNIST準拠の要件を満たせているか確認してください。

| フェーズ | チェック項目 | 確認すべき一次情報・公式リソース |

|---|---|---|

| アイデンティティ | 全ユーザーにフィッシング耐性のあるMFA(FIDO2等)が適用されているか | FIDO Alliance公式(FIDO2概要) |

| デバイス管理 | 管理外デバイスからのアクセス時に、会社データの「コピー&ペースト」や「保存」が制御されているか | Microsoft Intune アプリ保護ポリシー |

| ネットワーク | 社内システムのIP制限を撤廃し、ZTNAによる「コンテキスト認可」に移行できているか | Cloudflare: What is ZTNA? |

| ガバナンス | 人事異動や退職に伴う権限変更が、IdPを起点に各SaaSへ即時反映される仕組みがあるか | 退職者のアカウント削除漏れを防ぐ自動化アーキテクチャ |

よくある誤解:VPNからZTNAへの移行で「セキュリティ」は完結するか

「VPNを廃止してZTNA(Zero Trust Network Access)を導入すれば、ネットワークセキュリティは万全」という誤解がありますが、これは不十分です。ゼロトラストの本質は、認可後の「継続的な検証」にあります。例えば、セッション確立後にデバイスのパッチ未適用が判明した際、即座に通信を切断する、あるいはリスクレベルに応じて再認証を求める動的な制御が必要です。

また、特権管理者(IT管理者)のアカウントが侵害された場合、IdP配下のすべてのSaaSが危険にさらされます。これを防ぐには、管理操作時のみ一時的に権限を付与する「Just-In-Time(JIT)アクセス」の導入を検討してください。詳細はOkta公式の特権管理ガイド等に詳しく記載されています。

ID統合の先にある「データ活用とセキュリティ」の両立

認証基盤を整理することは、単なる守りの強化に留まりません。IDが統合されることで、誰がどのデータにいつ触れたかのログが正確に記録され、マーケティングや業務効率化のデータ基盤としても活用可能になります。例えば、広告成果の可視化においても、正確なユーザーIDの特定は不可欠な要素です。

より高度なデータ連携については、以下の関連記事も参考にしてください。

広告×AIの真価を引き出す。CAPIとBigQueryで構築するデータアーキテクチャ

AI×データ統合 無料相談

AI・データ統合・システムの最適な組み合わせを、企業ごとに設計・構築します。「何から始めるべきか分からない」という段階からでも、まずはお気軽にご相談ください。